La vitesse à laquelle l'IA découvre les vulnérabilités a dépassé la vitesse à laquelle elle les corrige.

Le 27 mars, un cache de données non sécurisé chez Anthropic a exposé environ 3000 fichiers internes. Un article de blog provisoire a révélé le nouveau modèle à venir, Mythos, qu'Anthropic a lui-même qualifié de « surpassant de loin tout modèle d'IA en matière de cybersécurité ». Le même jour, CrowdStrike et Okta ont chacun chuté de 7 %, tandis que Palo Alto Networks a reculé de 6 %.

La panique du marché n'est pas due à l'émergence d'un modèle plus performant. C'est parce que le créateur de ce modèle a déclaré que ses progrès en matière d'attaque ont dépassé la vitesse à laquelle la défense peut suivre.

Domination de l'IA en cybersécurité

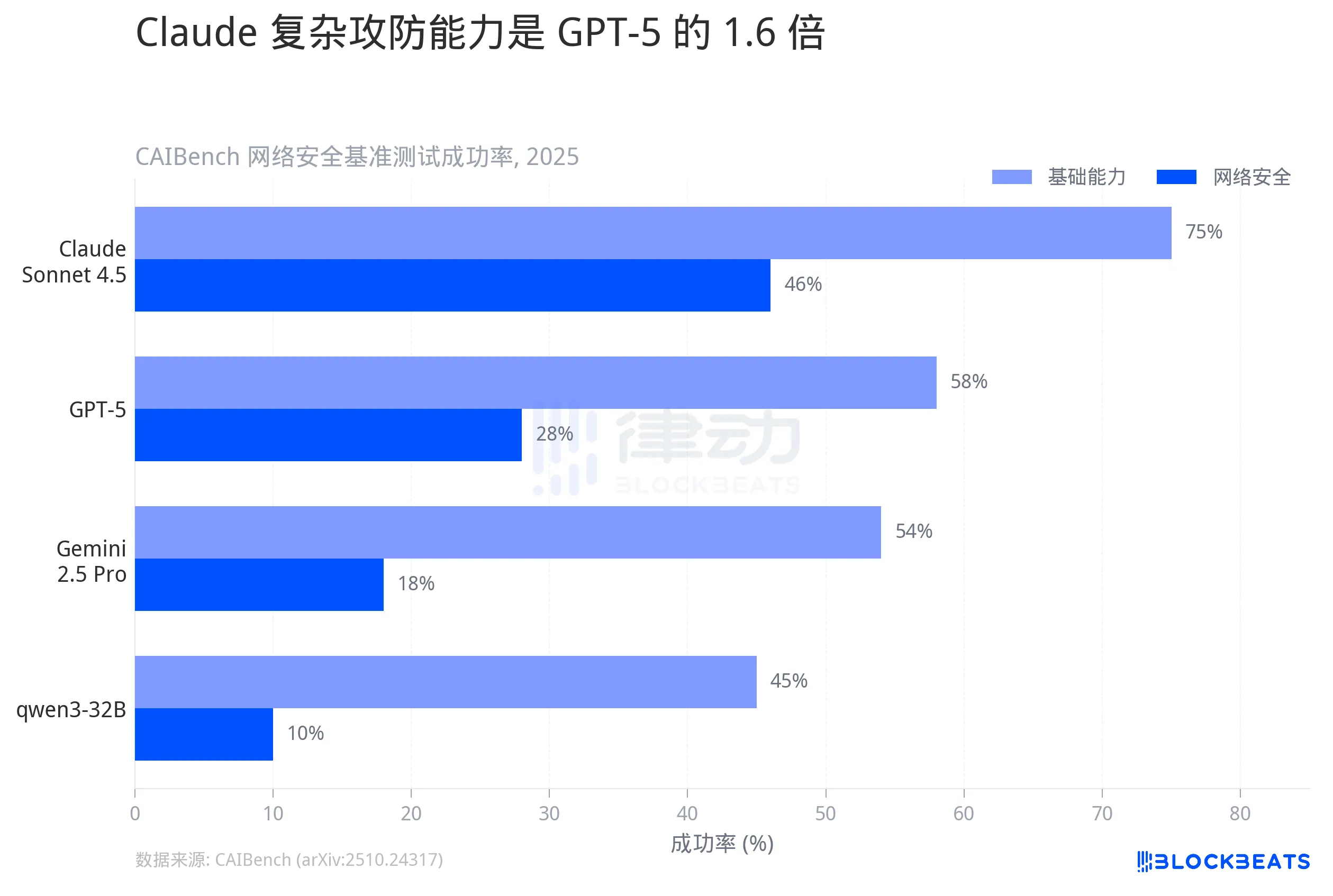

Selon les résultats des tests de référence académiques CAIBench, dans le test Cybench simulant un environnement d'attaque-défense réel, Claude Sonnet a atteint un taux de réussite de 46 %. Le GPT-5, deuxième au classement, atteignait 28 %, le Gemini 2.5 Pro de Google n'a atteint que 18 %, et le modèle open-source qwen3-32B est tombé encore plus bas à 10 %.

Bien que 46 % puisse ne pas paraître élevé, il s'agit du taux de réussite des tâches de pénétration complexes, incluant des étapes telles que la découverte de vulnérabilités, la construction de chaînes d'exploitation et l'élévation de privilèges. Dans un test de base plus élémentaire, le taux de réussite de Claude a déjà atteint 75 %, approchant ainsi son maximum.

La différence ne réside pas dans qui est légèrement meilleur, mais dans l'ampleur du phénomène. La capacité complexe d'attaque et de défense de Claude est 1,6 fois supérieure à celle de GPT-5 et 2,5 fois supérieure à celle de Gemini. Dans cette dimension de la cybersécurité, la répartition des capacités entre les modèles ne forme pas une échelle mais un fossé.

Doubler en 6 mois

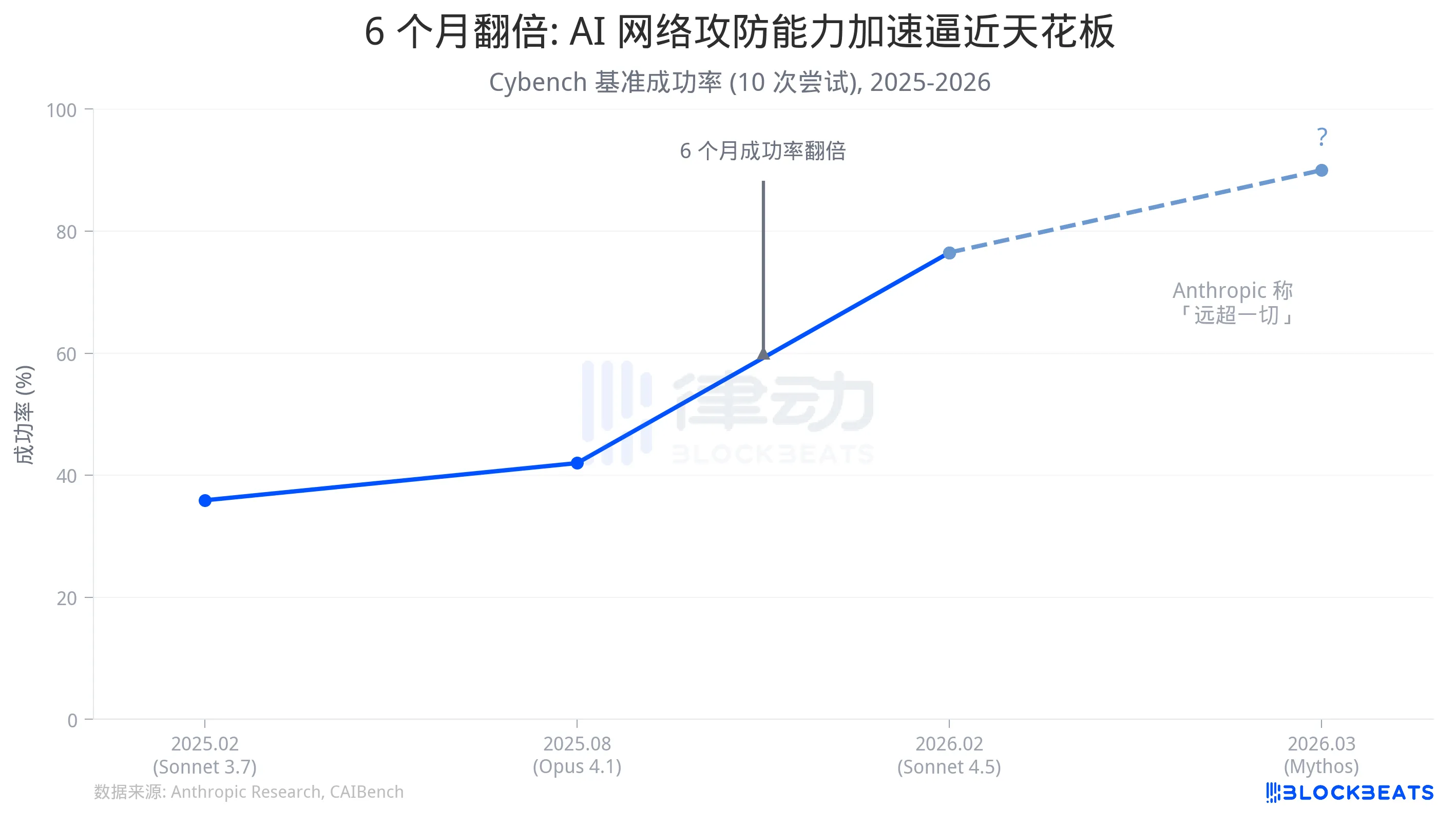

Ce qui mérite davantage d'être analysé, ce n'est pas l'écart horizontal, mais la vitesse verticale.

Selon les données officielles d'Anthropic, Sonnet 3.7, sorti en février 2025, a atteint un taux de réussite de 35,9 % sur Cybench (10 tentatives). Au cours de la seconde moitié de la même année, Sonnet 4.5 a atteint 76,5 %. La conclusion de l'équipe de recherche anthropique est la suivante : en six mois, le taux de réussite a doublé.

Que signifie cette vitesse ? Comparaison dans un scénario réel : Claude Opus 4.6 a été utilisé pour auditer le code source de Firefox en mars de cette année. Selon InfoQ, 22 failles de sécurité ont été découvertes en deux semaines, dont 14 à haut risque. Ces vulnérabilités étaient passées inaperçues malgré des années d'audits manuels et des millions d'heures de tests de robustesse sur les processeurs. L'équipe de sécurité d'Anthropic avait précédemment révélé que Claude avait découvert plus de 500 vulnérabilités à haut risque dans de nombreux projets open source de niveau production, dont certaines étaient présentes depuis des décennies.

Le délai standard du secteur pour les tests d'intrusion traditionnels est de 2 à 3 semaines, et ce pour une seule application. Selon le rapport 2025 de Verizon sur les enquêtes relatives aux violations de données, le délai médian entre la divulgation publique d'une vulnérabilité critique et son exploitation massive par des attaquants est de 5 jours, avec un délai médian de correction de 32 à 38 jours.

La vitesse à laquelle l'IA découvre les vulnérabilités croît de façon exponentielle, tandis que la vitesse de correction humaine est linéaire. La différence de temps représente la fenêtre d'attaque.

Dans la version préliminaire de Mythos qui a fuité, Anthropic a écrit que ce modèle « annonce une vague à venir de modèles capables d'exploiter les vulnérabilités d'une manière bien au-delà des efforts du défenseur ». Compte tenu de la courbe de capacité publiquement connue, il ne s'agit pas d'une exagération.

Plus la publication est rapide, plus l'avertissement est urgent

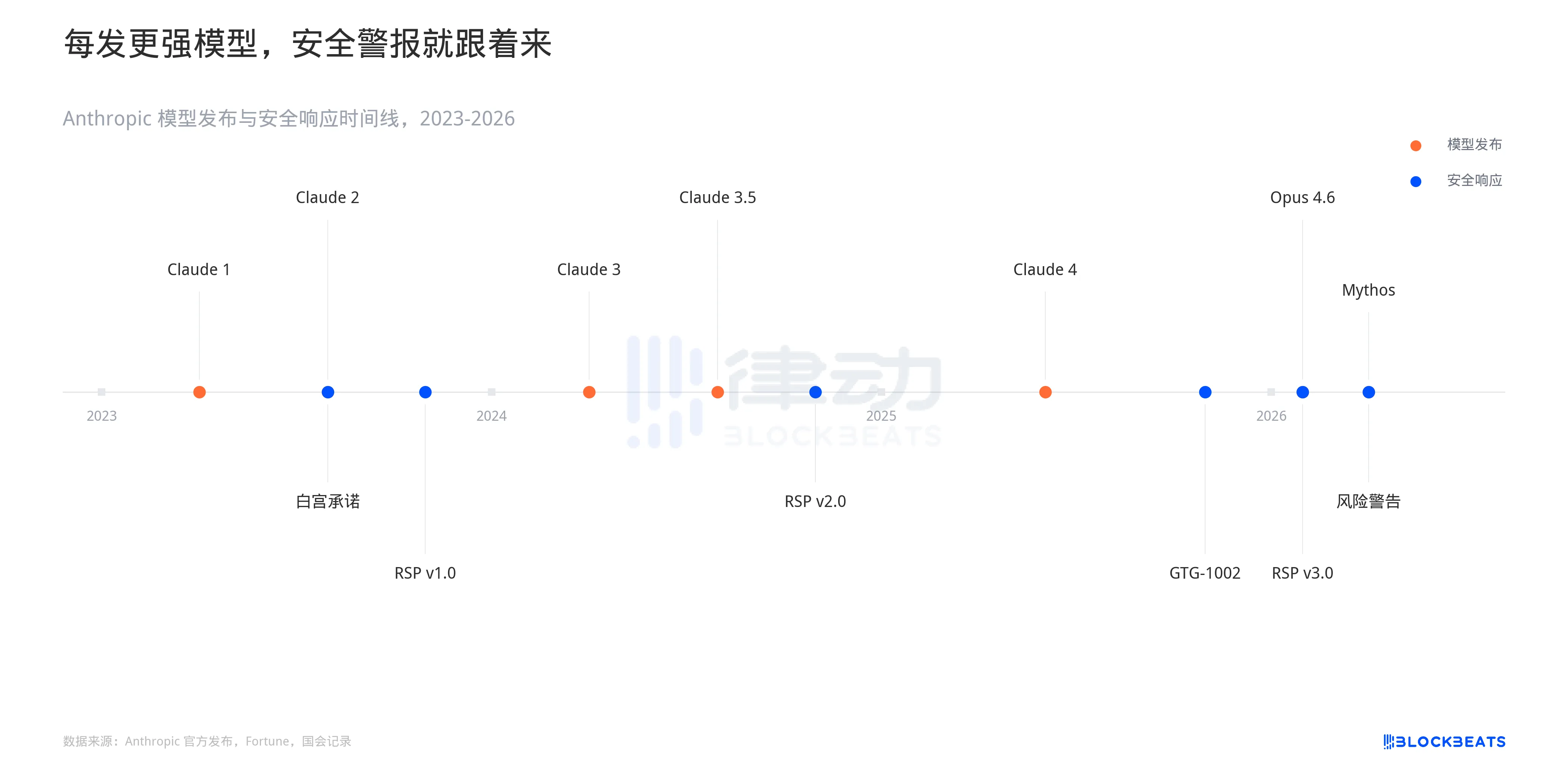

Si vous placez les actions d'Anthropic au cours des trois dernières années sur une chronologie, vous constaterez une tendance claire : chaque fois qu'un modèle plus performant est publié, il est rapidement suivi d'une réponse de sécurité de niveau supérieur.

En juillet 2023, la Maison Blanche a signé un engagement volontaire, suivi de la publication de la première politique de mise à l'échelle responsable (RSP v1.0) en septembre de la même année. En octobre 2024, le RSP a été mis à niveau vers la version 2.0, ajoutant un seuil pour les capacités d'armes biochimiques. En novembre 2025, Anthropic a révélé l'incident du GTG-1002. Un groupe terroriste soutenu par la Chine a exploité une trentaine d'organisations grâce au code Claude, l'IA exécutant de manière indépendante 80 à 90 % des opérations tactiques tout au long de l'opération. Il s'agissait de la première campagne d'espionnage interorganisationnelle à grande échelle orchestrée par l'IA et documentée.

En février 2026, le RSP a été mis à jour vers la version 3.0, avec la sortie simultanée de Claude Code Security. Le même mois, le Pentagone a qualifié Anthropic de « risque pour la chaîne d'approvisionnement » parce qu'Anthropic a refusé de lever les clauses du contrat interdisant la surveillance à grande échelle et les armes entièrement autonomes. Un mois plus tard, la fuite de Mythos a révélé qu'Anthropic reconnaissait dans le brouillon que ce modèle posait des « risques de sécurité réseau sans précédent ».

Le rythme des mises à disposition de nouvelles fonctionnalités s'accélère. Il y a un an d'écart entre Claude 1 et Claude 3, et moins de trois mois entre Opus 4.5 et Opus 4.6. Les réponses en matière de sécurité s'accélèrent également, mais elles restent toujours réactives : les failles sont exploitées en premier, et les correctifs de sécurité interviennent ensuite. La baisse collective des actions du secteur de la cybersécurité le 27 mars reflète la prise en compte de ce décalage temporel.

Une enquête de Dark Reading réalisée en début d'année a révélé que 48 % des professionnels de la cybersécurité considéraient les agents basés sur l'IA comme le principal vecteur d'attaque pour 2026. Il y a deux ans, cette option était loin d'être prioritaire.

La stratégie de lancement de Mythos d'Anthropic consiste à offrir un accès anticipé aux organisations défensives, « leur donnant ainsi un avantage de pionnier ». Cette déclaration reconnaît elle-même l'asymétrie entre l'attaque et la défense. Si les défenseurs n'ont pas besoin d'être les premiers à agir, cela signifie que les attaquants ne sont pas encore arrivés à leur porte.

Vous pourriez aussi aimer

# Un investisseur positionne ses actifs entre BTC et pétrole brut

Key Takeaways Un investisseur important, surnommé “UnRektCapital”, adopte des positions opposées sur le Bitcoin (BTC) et le pétrole…

Comment équilibrer le risque et le rendement dans les investissements DeFi ?

La thèse de Tom Lee sur l'Ethereum : Pourquoi celui qui avait prédit le dernier cycle mise encore plus gros sur Bitmine

Tom Lee s'impose comme l'un des plus fervents défenseurs d'Ethereum. De Fundstrat à Bitmine, son analyse sur l'Ethereum associe rendement du staking, accumulation de trésorerie et valeur à long terme du réseau. Voici pourquoi « Tom Lee Ethereum » est devenu l'un des sujets les plus suivis dans le monde des cryptomonnaies.

Succession complexe chez Apple : John Turner prend les rênes

Apple change de PDG après 15 ans, signalant un “retour au matériel”. John Turner, ancien responsable du matériel,…

Naval prend personnellement la scène : La collision historique entre les gens ordinaires et le capital-risque

a16z Crypto : 9 graphiques pour comprendre les tendances de l'évolution des stablecoins

Réfutation de « La fin de la cryptomonnaie » de Yang Haipo

Un sèche-cheveux peut-il rapporter 34 000 $ ? Interprétation du paradoxe de réflexivité des marchés de prédiction

Fondateur de 6MV : En 2026, le « point de bascule historique » pour l’investissement en cryptomonnaies est arrivé

Abraxas Capital émet 2,89 milliards de USDT : Un coup de pouce à la liquidité ou simplement plus d'arbitrage de stablecoins ?

Abraxas Capital vient de recevoir 2,89 milliards de dollars en USDT fraîchement émis de Tether. S'agit-il d'une injection de liquidité haussière pour les marchés de la crypto, ou est-ce le train-train habituel pour un géant de l'arbitrage de stablecoins ? Nous analysons les données et l'impact probable sur le Bitcoin, les altcoins et la DeFi.

Un VC du monde de la Crypto a déclaré que l'IA est trop folle, et qu'ils sont très conservateurs

L'histoire évolutive des algorithmes de contrats : Une décennie de contrats perpétuels, le rideau n'est pas encore tombé

Actualités sur les ETF Bitcoin aujourd'hui : des entrées de 2,1 milliards de dollars signalent une forte demande institutionnelle pour le BTC

Les actualités sur les ETF Bitcoin ont enregistré des entrées de <g id='1'>2,1 milliards de dollars sur 8 jours consécutifs</g>, marquant l'une des plus fortes séquences d'accumulation récentes. Voici ce que signifient les dernières actualités sur les ETF Bitcoin pour le prix du BTC et si le niveau de rupture de 80 000 $ est le prochain.

Mis à la porte par PayPal, Musk veut faire son retour sur le marché des cryptomonnaies

Michael Saylor : L'hiver est terminé – a-t-il raison ? 5 points de données clés (2026)

Michael Saylor a tweeté hier « L'hiver est terminé. » C'est court. C'est audacieux. Et cela fait parler le monde de la crypto.

Mais a-t-il raison ? Ou est-ce juste un autre PDG qui fait monter ses actions ?

Examinons les données. Soyons neutres. Voyons si la glace a vraiment fondu.

Application WEEX Bubbles maintenant en direct visualise le marché des cryptomonnaies d'un coup d'œil

WEEX Bubbles est une application autonome conçue pour aider les utilisateurs à comprendre rapidement les mouvements complexes du marché des cryptomonnaies grâce à une visualisation intuitive en bulles.

Polygon co-fondateur Sandeep: Rédaction après l'explosion de la chaîne de pont de chaîne

Mise à jour majeure sur le Web : Plus de 10 styles de graphiques avancés pour une meilleure compréhension du marché

Afin de proposer des outils d'analyse plus performants et plus professionnels, WEEX a procédé à une mise à jour majeure de ses graphiques de trading en ligne, qui prennent désormais en charge jusqu'à 14 types de graphiques avancés.

# Un investisseur positionne ses actifs entre BTC et pétrole brut

Key Takeaways Un investisseur important, surnommé “UnRektCapital”, adopte des positions opposées sur le Bitcoin (BTC) et le pétrole…

Comment équilibrer le risque et le rendement dans les investissements DeFi ?

La thèse de Tom Lee sur l'Ethereum : Pourquoi celui qui avait prédit le dernier cycle mise encore plus gros sur Bitmine

Tom Lee s'impose comme l'un des plus fervents défenseurs d'Ethereum. De Fundstrat à Bitmine, son analyse sur l'Ethereum associe rendement du staking, accumulation de trésorerie et valeur à long terme du réseau. Voici pourquoi « Tom Lee Ethereum » est devenu l'un des sujets les plus suivis dans le monde des cryptomonnaies.

Succession complexe chez Apple : John Turner prend les rênes

Apple change de PDG après 15 ans, signalant un “retour au matériel”. John Turner, ancien responsable du matériel,…