2億9300万ドルの損害をもたらしたバグはコードには存在しなかった。では、2026年最大のハッキング事件を引き起こした「DVN設定のバグ」とは一体何だったのだろうか?

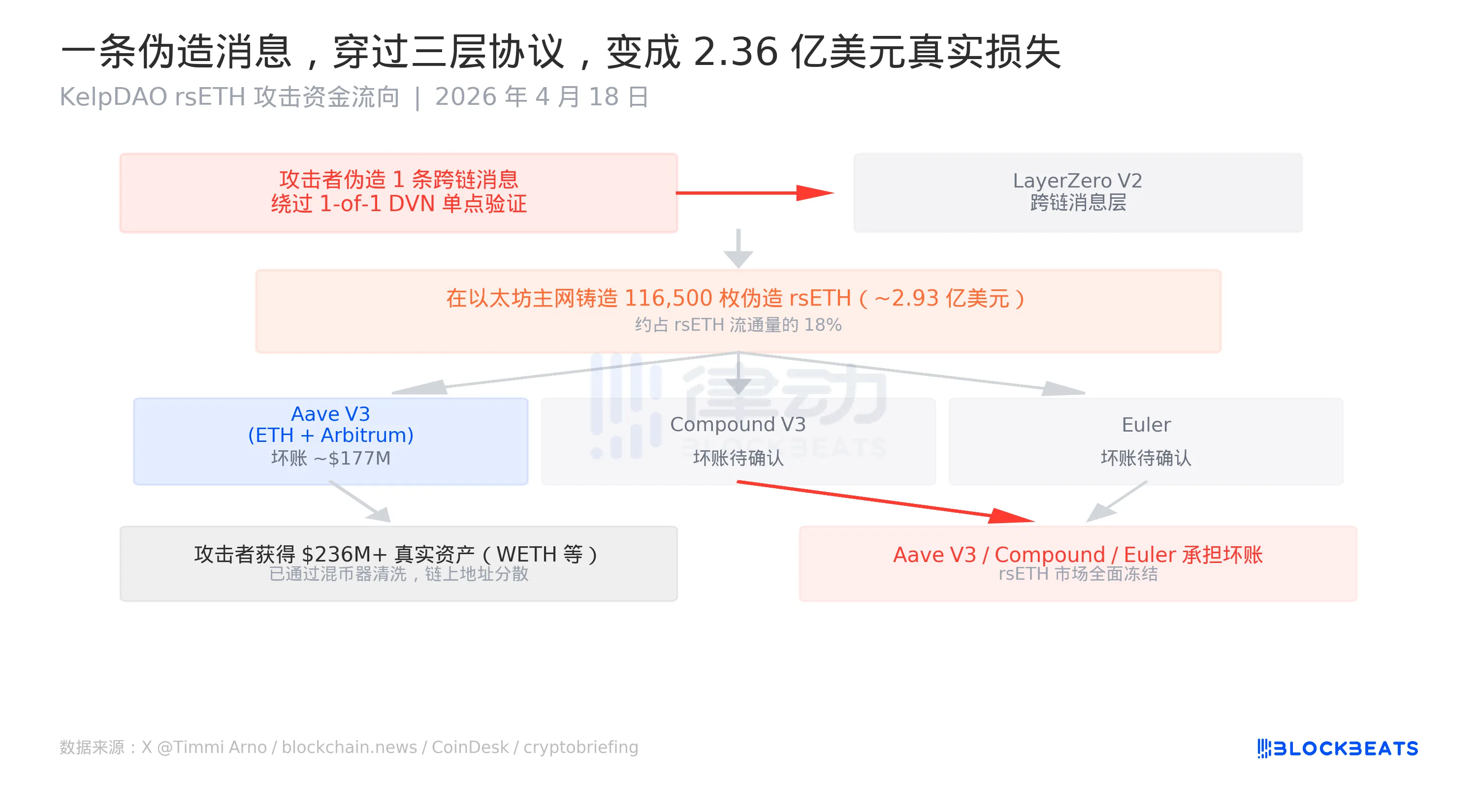

2026年4月18日、Kelp DAOの流動性再ステーキングプロトコルが悪用され、攻撃者は数時間のうちにクロスチェーンブリッジから116,500 rsETHを不正に流出し、当時のレートで約2億9300万ドル相当に相当した。偽造されたクロスチェーン・メッセージから始まり、Aave V3、Compound V3、およびEulerの各レンディング・プロトコルを通じて、借り入れた実物資産を用いて盗んだ資金を洗浄するまで、一連のプロセスは、わずかな不審な点はあるものの、効率的に実行された。攻撃者は同日、2億3600万ドル相当のWETHを持ち出して素早く撤退した。Aave、SparkLend、およびFluidは直ちにrsETH市場を凍結した。

これは2026年における最大のDeFiハッキング事件となった。

しかし、この攻撃には、他の多くのハッキング事件とは一線を画す点が一つある。Kelp DAOのスマートコントラクトのコードには脆弱性は見られなかった。調査に関与しているセキュリティ研究者の@0xQuit氏は、X上で次のように述べた。「現時点で私が把握している限りでは、これは『1対1のDVN構成』と『DVNノード自体の侵害』という2つの問題が組み合わさったものである。」LayerZeroは公式声明の中で、この問題を「LayerZeroの脆弱性」ではなく「rsETHの脆弱性」と位置づけ、契約コードに原因があるとは指摘しなかった。

2億9300万ドルという金額は、コードのどこにも記載されていなかった。これは、デプロイ時に設定ミスが生じたパラメータの中に隠されていた。

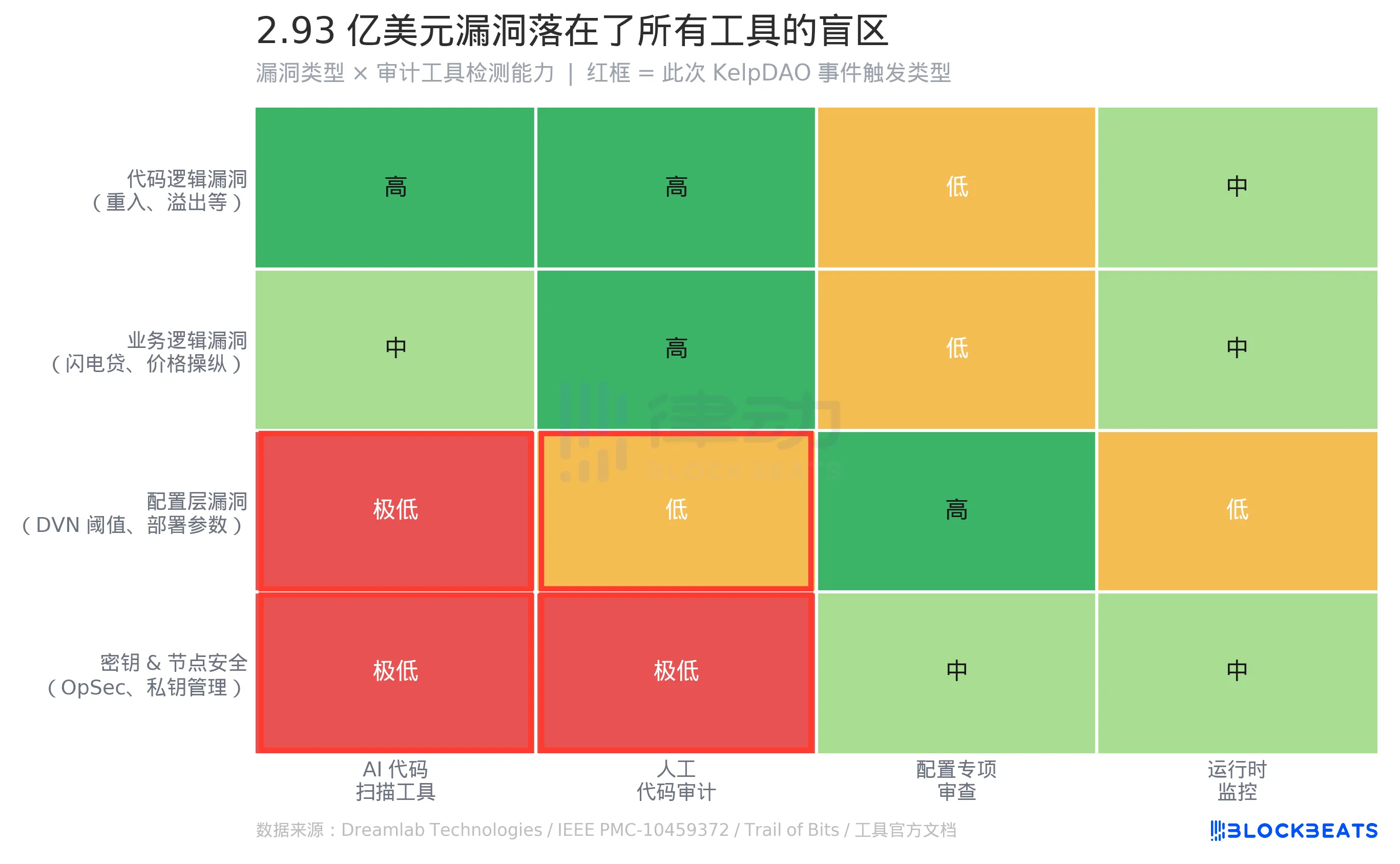

DeFiのセキュリティ監査における一般的な流れは、スマートコントラクトを見つけ、コードを読み、脆弱性を見つける、というものです。このロジックは、コードのロジック上の脆弱性を扱う際に非常にスムーズに機能します。Slither や Mythril といったツールは、再入攻撃や整数オーバーフローといった既知のパターンの検出において、十分に成熟しています。コード監査を支援するために広く普及しているLLMは、ビジネスロジックの脆弱性(例:フラッシュローンの裁定取引経路)を特定する機能も備えている。

しかし、この行列では、2つの行が赤でマークされています。

設定レベルの脆弱性は、ツールによる監査において構造的な死角となりやすい。Kelp DAOの問題は、.solファイルにあるのではなく、プロトコルのデプロイ時に設定されたパラメータ(DVNしきい値)にありました。このパラメータは、クロスチェーンメッセージが有効とみなされるために通過しなければならない検証ノードの数を決定します。コードには含まれておらず、Slitherのスキャン範囲にも、Mythrilの記号実行パスにも含まれていません。Dreamlab Technologiesの比較調査によると、SlitherとMythrilは、テスト対象のスマートコントラクトにおいて、それぞれ10件中5件、10件中6件の脆弱性を検出しました。ただし、これらの結果は、コードに脆弱性が存在するという前提に基づいています。IEEEの調査によると、コードレベルであっても、既存のツールでは悪用可能な脆弱性のわずか8%~20%しか検出できない。

現在の監査の枠組みからすれば、「DVNの閾値が妥当であるかどうかを検知できる」ツールは存在しない。この種の構成上のリスクを検出するには、コード解析ツールではなく、専用の構成チェックリストが必要です:「クロスチェーンプロトコルのDVNの数はN以上ですか?」「最低閾値の要件はありますか?」こうした課題については、現時点では標準化されたツールでは対応できておらず、広く認知された業界標準も存在しない。

また、レッドゾーンにはキーとノードのセキュリティも含まれます。@0xQuitの説明によると、DVNノードが「侵害された」とされており、これは運用セキュリティ(OpSec)の範疇に属し、いかなる静的解析ツールの検出範囲をも超えるものである。一流の監査法人であれ、AIスキャンツールであれ、ノード運営者の秘密鍵が漏洩するかどうかを予測する能力を持つものは存在しない。

この攻撃により、マトリックス内の2つのレッドゾーンが同時に発動した。

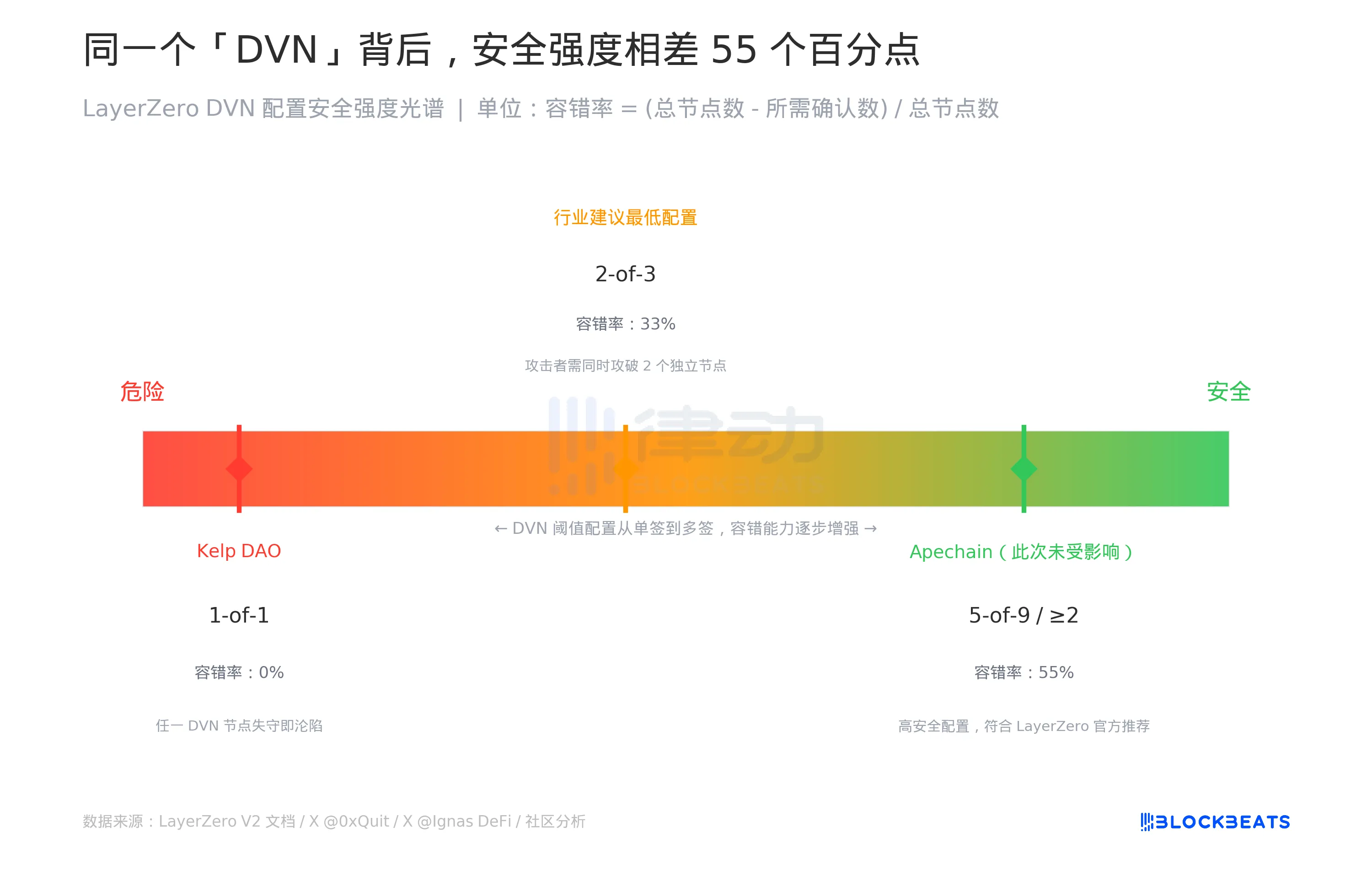

DVNは、LayerZero V2のクロスチェーン・メッセージ検証メカニズムであり、正式名称はDecentralized Verifier Networkです。その設計思想は、セキュリティに関する意思決定をアプリケーション層に委ねることにあります。LayerZeroに接続する各プロトコルは、クロスチェーンメッセージを通過させる前に確認が必要なDVNノードの数を自由に選択できます。

この「柔軟性」によって、さまざまな形態が生まれました。

Kelp DAOは、1-of-1方式を採用し、確認に必要なDVNノードを1つだけとするという、最も緩やかな設定を選択しました。これは、攻撃者がクロスチェーンメッセージを偽造するために、その単一のノードを侵害するだけで済むため、フォールトトレランスがゼロであることを意味します。対照的に、同じくLayerZeroに接続しているApechainは、必要とされる2つ以上のDVNを設定していたため、今回の事象の影響を受けなかった。LayerZeroの公式声明では、「その他のアプリケーションはすべて安全である」と述べられており、セキュリティは選択した設定に依存することを示唆している。

業界の標準的な推奨値は「3ノード中2ノード以上」であり、攻撃者がメッセージを偽造するには、互いに独立した2つのDVNノードを同時に侵害する必要があり、これにより耐障害性が33%に向上します。「5-of-9」のような高セキュリティ構成を採用すれば、耐障害性を55%まで高めることができます。

問題は、外部の観察者やユーザーがこの設定を確認できない点です。「LayerZeroによるサポート」とも呼ばれるこのバックエンドは、フォールトトレランスが0%から55%までの範囲で設定可能であり、いずれもドキュメントではDVNと呼ばれています。

Anyswapのインシデントを経験したベテランの暗号資産投資家、Dovey Wan氏は、プラットフォーム「X」上で次のように明言した:「LayerZeroのDVNは、1/1のバリデーターであることが判明した……「すべてのクロスチェーン・ブリッジについて、直ちに包括的なセキュリティレビューを実施すべきである。」

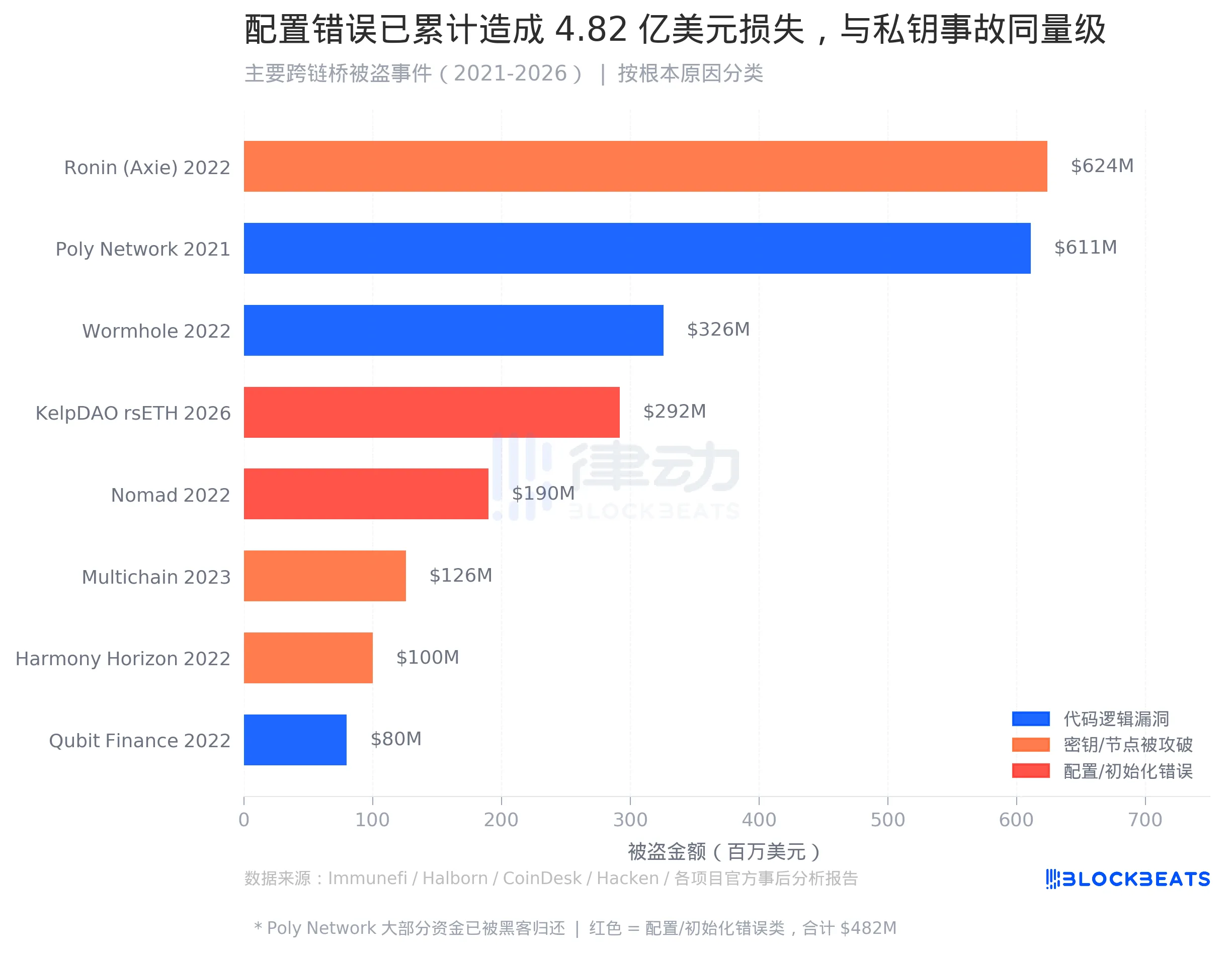

2022年8月、Nomadのクロスチェーンブリッジに脆弱性が発見されました。ある人物が最初の攻撃トランザクションを複製し、わずかな変更を加えたところ成功したため、その後、何百ものアドレスがこの手法を模倣し、わずか数時間で1億9000万ドルが奪い取られた。

Nomadによる事後分析では、この脆弱性の原因は「ルーチンのアップグレード中に、信頼されたルートを0x00として初期化したこと」にあるとされた。これは、デプロイの段階で発生した設定エラーでした。マークル証明の検証ロジックとコード自体は正しく機能していたが、問題は初期値の設定ミスに起因していた。

今回の事案と、ノマドが関与した過去の事案を合わせると、設定・初期化に関する脆弱性による被害額は、現在までに約4億8200万ドルに達している。クロスチェーン・ブリッジの悪用事例の歴史において、この種の攻撃の被害規模は、現在では主要な鍵流出事件(例:Ronin 6億2400万ドル、Harmony 1億ドル、Multichain 1億2600万ドル、合計で約8億5000万ドル)に匹敵するほどになっている。

しかし、コード監査業界の製品設計は、これまでこの種の脆弱性に焦点を当てたことは一度もなかった。

業界での議論の多くは、依然としてコードのロジック上のバグを中心に展開されている。Wormholeにおける署名検証のバイパスによる3億2600万ドルの不正利用や、Qubit Financeにおける偽の入金イベントによる8000万ドルの損失といったインシデントは、詳細な脆弱性レポート、CVE参照情報、再現可能なPoC(概念実証)によって綿密に分析されており、監査ツールのトレーニングや最適化に最適です。設定層の問題は明示的にコード化されていないため、本番環境の運用サイクル内で対処するのが困難です。

注目すべき点の一つは、これら2つの構成に関連するイベントのトリガーメカニズムが明確に異なることである。Nomadのエラーは、定期的なアップグレード中に誤って初期値を間違った値に設定してしまったことに起因しており、これはミスであった。一方、Kelp DAOにおける「1-of-1」の事案は、意図的な設定の選択によるものでした。LayerZeroプロトコルはこの選択肢を禁止しておらず、Kelp DAOはプロトコルのルールを一切違反していませんでした。「準拠した」設定の選択も、「誤った」初期値も、結局は同じ結果をもたらした。

この攻撃の実行ロジックは単純明快だった。偽造されたクロスチェーンメッセージにより、イーサリアムメインネットに対して「誰かがすでに別のチェーン上で同等の資産をロックアップしている」と通知され、メインネット上でrsETHの鋳造がトリガーされた。鋳造されたrsETH自体には実質的な裏付けはなかったが、そのオンチェーン上の記録は「有効」であり、貸付プロトコルにおいて担保として受け入れられる可能性があった。

その後、攻撃者は116,500 rsETHをAave V3(イーサリアムおよびArbitrum)、Compound V3、およびEulerに分散させ、合計2億3600万ドル相当の実物資産を借り入れた。複数の情報筋によると、Aave V3の単独デフォルト額の見積もりは約1億7700万ドルである。デフォルト損失を吸収するために使用されるAaveのセキュリティモジュール「Umbrella」は、約5,000万ドル相当のWETH準備金を保有しているが、そのカバー率は30%未満であり、残りの損失はaWETHステーカーが負担することになる。

結局のところ、これは単にWETHの利息を得たかった人たちに責任がある。

本稿執筆時点において、LayerZeroはセキュリティ緊急対応組織SEAL Orgとの合同調査を継続しており、すべての情報が収集され次第、Kelp DAOと共同で事後分析レポートを公開する予定です。Kelp DAOは、「積極的な是正措置」に取り組んでいると表明した。

2億9300万ドルの不正利用は、コードには存在しない。「監査に合格」という表現では、そのパラメータの位置については言及されていませんでした。

関連記事

暗号通貨におけるスマートマネーと群衆を分けるものは何か?自由なお金からの洞察

ほとんどの暗号通貨トレーダーは、運が悪いからではなく、市場が実際にどのように機能するかを誤解しているためにお金を失います。自由なお金からサム・バンクマン・フリードの興隆と崩壊まで、彼らは暗号通貨における重要な分断を浮き彫りにします:市場を構築する人々とそれを追いかける人々。この読書ガイドは、物語、規制、資本、心理が暗号通貨業界における長期的成功をどのように形作るかを明らかにする重要な書籍を探ります。

DWFディープレポート:AIはDeFiにおいて人間の収益最適化を上回りますが、複雑な取引は依然として5倍遅れています

リスク管理コアチームは今まさに追放され、エイブは今2億ドルの債務不履行に直面している。

a16zの採用について:暗号ネイティブと従来の人材の選び方は?

2026年最大のDeFi強盗事件で、ハッカーはAaveを容易に悪用した。

バイナンスコインの価格が15倍に急騰し史上最高値を更新、3つの強気相場の支えにより持ち直した

ロボットは人間を置き換えるのか?彼はいいえと言います!

ビットコインの76,000ドル防衛がMicroStrategyの決算ストーリーにとって重要な理由

ビットコインの黙示録が迫る、2008年金融危機を予言した専門家が警告

ヌリエル・ルビーニ氏は、仮想通貨市場に完全な黙示録が訪れると予測し、犯罪以外に真のユースケースがないと主張しています…

CMEのADA先物上場が迫る中でのカルダノ価格予想

カルダノ価格は下落後、0.30ドル以下で安定しており、新たな弱さではなく圧縮を示しています。CME…

1年後の仮想通貨市場では何が取引されているのか?

1人あたり9000万ドルの利益、世界最大の金(ゴールド)の個人バイヤー

イベント更新 | Consensus HongKong 2026が2月10日〜12日に開催決定

BlackRockがイーサリアムを評価、ステーブルコインの出来高がVisaを上回る、メインストリームエコシステムの主要な更新とは?

ARK創設者「ウッド姉さん」の2026年予測:金価格のピーク、ドルの反発、ビットコインは独自の価格変動へ

「エア」投資にさようなら:勝ちプロジェクトを見極める6つの重要指標

600もの詐欺グループに潜入、不正資金のインターセプトを目指す

Jupiterのトークン買い戻し論争とVitalikの2026年展望:海外の暗号資産コミュニティの最新動向

暗号通貨におけるスマートマネーと群衆を分けるものは何か?自由なお金からの洞察

ほとんどの暗号通貨トレーダーは、運が悪いからではなく、市場が実際にどのように機能するかを誤解しているためにお金を失います。自由なお金からサム・バンクマン・フリードの興隆と崩壊まで、彼らは暗号通貨における重要な分断を浮き彫りにします:市場を構築する人々とそれを追いかける人々。この読書ガイドは、物語、規制、資本、心理が暗号通貨業界における長期的成功をどのように形作るかを明らかにする重要な書籍を探ります。