Tài sản kỹ thuật số tự quản lý như thế nào? Danh sách 15 bước của người đồng sáng lập OpenAI

Tựa gốc: Làm thế nào để giữ an toàn trên không gian mạng trong Thời đại của Claude Mythos (sử dụng danh sách 15 bước của Karpathy)

Tác giả gốc: Ole Lehmann

Bản dịch: Peggy, BlockBeats

Ghi chú của biên tập viên: Khi khả năng của trí tuệ nhân tạo bắt đầu tiến gần đến ranh giới của một "công cụ đa năng", ý nghĩa của an ninh mạng cũng đang thay đổi. Vấn đề không chỉ còn là phòng thủ trước tin tặc, virus hay rò rỉ dữ liệu mà đang phát triển thành một cuộc chơi về "năng lực bất đối xứng".

Với việc Anthropic giới thiệu Claude Mythos, người thể hiện khả năng phát hiện lỗ hổng bảo mật ở cấp độ chuyên gia hàng đầu, các cuộc tấn công mạng đang bước vào một giai đoạn mới tinh vi và tự động hơn, và bảo mật cá nhân đang chuyển từ "tùy chọn" thành "sự cần thiết". Một mặt, ngưỡng tấn công đang bị hạ thấp, mặt khác, hiệu quả tấn công lại tăng lên theo cấp số nhân. Điều này có nghĩa là "an ninh thụ động" sẽ ngày càng trở nên không bền vững.

Trong bối cảnh này, danh sách kiểm tra "vệ sinh kỹ thuật số" do Andrej Karpathy, đồng sáng lập OpenAI, đề xuất cung cấp một lộ trình ứng phó khả thi. Trong kỷ nguyên trí tuệ nhân tạo, an ninh không còn chỉ là "biện pháp khắc phục sau sự cố" mà là một phần của "hành vi hàng ngày". Xác minh danh tính, phân lập quyền truy cập, giảm thiểu thông tin và thay đổi thói quen. 15 bước tưởng chừng đơn giản này về cơ bản tái tạo một ranh giới bảo mật mà người dùng thông thường có thể kiểm soát.

Rủi ro thực sự không nằm ở việc bạn có phải là mục tiêu của một cuộc tấn công hay không, mà nằm ở việc bạn có bị bỏ mặc không có khả năng tự vệ khi cuộc tấn công xảy ra hay không.

Sau đây là văn bản gốc:

Điều chắc chắn là, khi nói đến an ninh mạng, bạn không còn chỗ để lười biếng nữa.

Sự kiện mang tính bước ngoặt Mythos do Anthropic phát hành ngày hôm qua đánh dấu một thời điểm không thể quay lại.

Công nghệ này chưa được công khai, nhưng một khi rơi vào tay kẻ xấu (điều gần như không thể tránh khỏi)... bạn sẽ phải đối mặt với một cuộc tấn công mạng cực kỳ tinh vi, và hầu hết mọi người chỉ nhận ra điều đó quá muộn ngay cả trước khi họ biết mình đã bị xâm phạm.

Nó giống như "COVID-19 của thế giới phần mềm".

Chính vì lý do này, từ nay trở đi, an ninh mạng của bạn phải được bảo vệ tuyệt đối.

Hướng dẫn vệ sinh kỹ thuật số của Karpathy

Năm ngoái, Andrej Karpathy (@karpathy, đồng sáng lập OpenAI) đã biên soạn một "Hướng dẫn vệ sinh kỹ thuật số", trình bày một cách có hệ thống các phương pháp cơ bản để tự bảo vệ mình trong kỷ nguyên AI.

Đây là một trong những cuốn sách hướng dẫn nhập môn hữu ích nhất mà tôi từng đọc.

Dưới đây là tất cả các biện pháp an ninh bạn nên thực hiện trong thời đại bất ổn này:

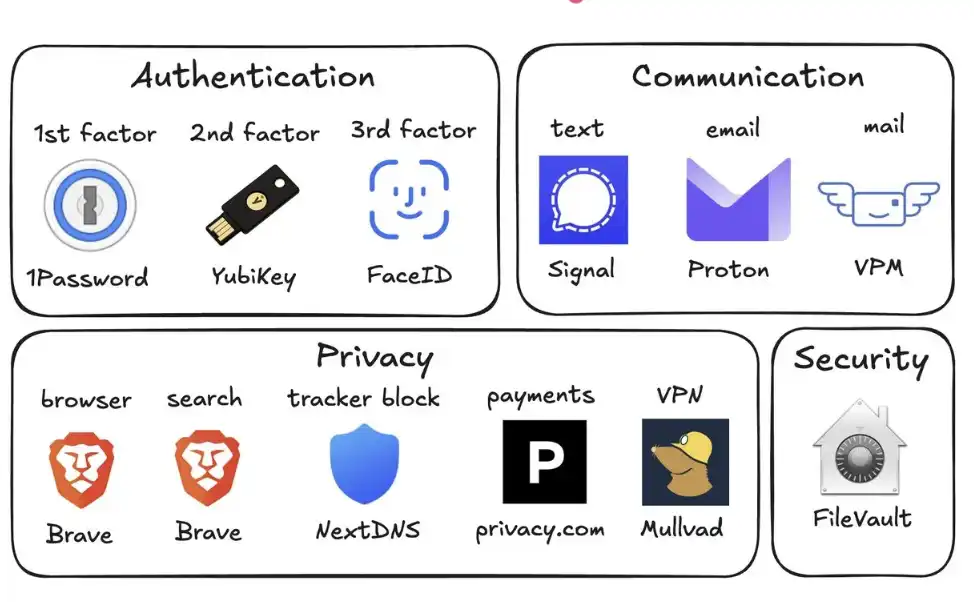

1. Hãy sử dụng phần mềm quản lý mật khẩu (ví dụ: 1Password).

Tạo mật khẩu ngẫu nhiên duy nhất cho mỗi tài khoản bạn sở hữu. Khi một dịch vụ bị xâm nhập, kẻ tấn công thường sử dụng mật khẩu tài khoản này để thực hiện tấn công đánh cắp thông tin đăng nhập. Trình quản lý mật khẩu có thể giảm thiểu hoàn toàn rủi ro này và thậm chí có thể tự động điền, giúp việc này nhanh hơn so với việc sử dụng lại mật khẩu.

2. Thiết lập khóa bảo mật phần cứng (ví dụ: YubiKey)

Đây là một thiết bị vật lý đóng vai trò là yếu tố xác thực thứ hai để đăng nhập. Kẻ tấn công phải "có chìa khóa vật lý" để truy cập vào tài khoản của bạn. Ngược lại, mã SMS rất dễ bị đánh cắp thông qua các cuộc tấn công hoán đổi SIM (trong đó ai đó mạo danh bạn với nhà mạng để chuyển số điện thoại của bạn sang điện thoại của họ).

Bạn nên mua 2-3 chiếc YubiKey và cất giữ chúng ở những nơi khác nhau để tránh bị khóa tài khoản nếu chẳng may làm mất một chiếc.

3. Ứng dụng sinh trắc học ở mọi nơi

Ví dụ, nhận diện khuôn mặt, nhận diện vân tay, v.v., nên được kích hoạt trong các trình quản lý mật khẩu, ứng dụng ngân hàng và các ứng dụng quan trọng. Đây là lớp xác thực thứ ba: chính "bạn". Không ai có thể đánh cắp khuôn mặt của bạn từ cơ sở dữ liệu.

4. Hãy coi câu hỏi bảo mật như mật khẩu.

Những câu hỏi như "Tên thời con gái của mẹ bạn là gì?" có thể tìm thấy trực tuyến trong 10 giây. Bạn nên tạo một câu trả lời ngẫu nhiên và lưu trữ nó trong trình quản lý mật khẩu của mình. Tuyệt đối không cung cấp thông tin thật.

5. Bật mã hóa ổ đĩa

Trên máy Mac, nó được gọi là FileVault; trên Windows, nó là BitLocker. Nếu máy tính của bạn bị đánh cắp, mã hóa sẽ đảm bảo rằng kẻ trộm chỉ nhận được một cục gạch thay vì toàn bộ dữ liệu của bạn. Việc kích hoạt tính năng này chỉ mất 2 phút và tự động chạy ngầm.

6. Giảm số lượng thiết bị nhà thông minh

Về bản chất, mọi "thiết bị thông minh" đều là một máy tính được kết nối với micro. Chúng liên tục thu thập dữ liệu, kết nối internet thường xuyên và thường xuyên bị xâm nhập. Thiết bị giám sát chất lượng không khí trong nhà thông minh của bạn không cần biết chính xác vị trí của bạn. Càng ít thiết bị, càng ít điểm yếu để tấn công.

7. Sử dụng tín hiệu để liên lạc

Signal cung cấp mã hóa đầu cuối, ngăn chặn bất kỳ ai (bao gồm cả chính nền tảng, nhà mạng của bạn, những kẻ nghe lén) đọc được nội dung. Tin nhắn SMS thông thường và thậm chí cả iMessage đều lưu giữ siêu dữ liệu (ai, khi nào, tần suất liên lạc). Hãy bật tùy chọn "Tin nhắn tự xóa" (ví dụ: 90 ngày) để tránh việc lưu giữ lịch sử tin nhắn vì điều này có thể gây rủi ro.

8. Hãy sử dụng các trình duyệt ưu tiên quyền riêng tư (ví dụ: Brave)

Dựa trên Chromium, tương thích với các tiện ích mở rộng của Chrome, mang đến trải nghiệm người dùng gần như tương đồng.

9. Chuyển công cụ tìm kiếm mặc định sang Brave Search

Nó có chỉ mục riêng (không giống như DuckDuckGo, vốn dựa vào Bing). Nếu kết quả tìm kiếm không như ý muốn, bạn có thể thêm "!g" để chuyển sang tìm kiếm trên Google. Phiên bản trả phí, khoảng 3 đô la một tháng, rất đáng giá — bạn trở thành khách hàng, chứ không phải là "sản phẩm đang được bán".

10. Sử dụng thẻ tín dụng ảo (ví dụ: Privacy.com)

Tạo số thẻ duy nhất cho mỗi nhà cung cấp và thiết lập giới hạn chi tiêu. Bạn thậm chí có thể cung cấp tên và địa chỉ ngẫu nhiên. Nếu hệ thống của nhà cung cấp dịch vụ bị xâm phạm, chỉ số thẻ dùng một lần bị lộ, chứ không phải danh tính tài chính thực sự của bạn.

11. Sử dụng địa chỉ thư ảo

Các dịch vụ như Virtual Post Mail sẽ nhận thư giấy của bạn, quét nội dung và cho phép bạn xem chúng trực tuyến.

Bạn có thể quyết định loại bỏ những mục nào và chuyển tiếp những mục nào. Bằng cách này, bạn không cần phải cung cấp địa chỉ nhà thật của mình cho nhiều nhà bán lẻ không quen biết mỗi khi thanh toán trực tuyến.

12. Không nên nhấp vào các liên kết trong email.

Địa chỉ email rất dễ bị giả mạo. Nhờ trí tuệ nhân tạo, các email lừa đảo ngày nay gần như không thể phân biệt được với email thật. Thay vì nhấp vào các liên kết, hãy nhập thủ công địa chỉ trang web và đăng nhập.

Đồng thời, hãy tắt tính năng tự động tải hình ảnh trong email của bạn, vì hình ảnh nhúng thường được sử dụng để theo dõi xem bạn đã mở email hay chưa.

13. Chọn lọc sử dụng VPN (ví dụ: Mullvad)

Mạng riêng ảo (VPN) có thể che giấu địa chỉ IP của bạn (mã định danh duy nhất của thiết bị và vị trí của bạn) khỏi các dịch vụ mà bạn truy cập. Không cần phải bật nó mọi lúc, nhưng hãy đảm bảo sử dụng nó khi dùng Wi-Fi công cộng hoặc truy cập các dịch vụ kém tin cậy.

14. Thiết lập chặn quảng cáo ở cấp độ DNS (ví dụ: NextDNS)

Có thể coi DNS như "sổ danh bạ" của thiết bị dùng để tra cứu các trang web. Chặn ở cấp độ này có nghĩa là quảng cáo và trình theo dõi sẽ bị chặn trước khi chúng kịp tải lên.

Và nó hoạt động với tất cả các ứng dụng và trình duyệt trên thiết bị của bạn.

15. Cài đặt các công cụ giám sát mạng (ví dụ: Little Snitch)

Nó cho bạn biết ứng dụng nào trên máy tính đang kết nối với internet, chúng đang gửi bao nhiêu dữ liệu và dữ liệu đó đang được chuyển đến đâu. Bất kỳ ứng dụng nào có tần suất "gửi dữ liệu về máy chủ" cao bất thường đều đáng báo động và có thể cần phải gỡ cài đặt.

Hiện tại, Mythos vẫn hoàn toàn nằm trong tay phía phòng thủ của Dự án Glasswing (như Anthropic, Apple, Google, v.v.). Tuy nhiên, các mẫu máy có khả năng tương tự sẽ sớm rơi vào tay các đối tượng xấu (có thể trong vòng 6 tháng hoặc thậm chí sớm hơn).

Vì vậy, việc tăng cường hệ thống phòng thủ an ninh ngay bây giờ là vô cùng quan trọng. Dành ra 15 phút để hoàn tất các thiết lập này có thể giúp bạn tránh được hàng loạt vấn đề nghiêm trọng trong tương lai.

Chúc bạn luôn an toàn và mọi điều tốt đẹp nhất.

Bạn cũng có thể thích

Circle Product Management Director: Tương lai của Cross Chain: Xây dựng Stack công nghệ tương tác cho Internet Financial Systems

Hướng dẫn về Token Fan UCL 2026: Cách giao dịch Crypto UEFA Champions League với phí 0 trên WEEX

Khám phá các token fan UCL như PSG, Barcelona và Man City. Tìm hiểu cách giao dịch crypto UEFA Champions League với phí 0 và kiếm phần thưởng trên WEEX.

Tiệc Poker WEEX Mùa 2: Kiểm tra cách kiếm phần thưởng Crypto ngay bây giờ!

Tìm hiểu cách Tiệc Poker WEEX Mùa 2 (Sự kiện Thẻ Joker) hoạt động. Khám phá các quy tắc, điểm số, phần thưởng và chiến lược để kiếm phần thưởng crypto thông qua giao dịch gamified.

Yu Weiwen: Sự phát triển ổn định của hệ sinh thái stablecoin tuân thủ quy định tại Hồng Kông

Sau thỏa thuận ngừng bắn TACO, chiến tranh Iran chỉ tạm thời chấm dứt.

Bí ẩn 17 năm sẽ được giải đáp, Satoshi Nakamoto là ai?

5 phút để biến AI thành bộ não thứ hai của bạn

Uniswap đang mắc kẹt trong một tình huống tiến bộ

Yếu tố then chốt để cạnh tranh trong lĩnh vực ngân hàng tiền điện tử là gì?

Dòng chảy của stablecoin và hiệu ứng lan tỏa trên thị trường ngoại hối

Sau hai năm, đợt cấp phép stablecoin đầu tiên tại Hồng Kông cuối cùng cũng được cấp: HSBC và Standard Chartered lọt vào danh sách.

Người đã giúp TAO tăng 90% nay lại tự mình khiến giá cổ phiếu lao dốc không phanh hôm nay.

Hướng dẫn 3 phút để tham gia đợt IPO của SpaceX trên Bitget

Cách kiếm 15.000 USDT từ tiền nhàn rỗi trước mùa altcoin 2026

Bạn đang tự hỏi liệu “mùa altcoin” có đến vào năm 2026 không? Cập nhật thông tin thị trường mới nhất và tìm hiểu cách biến số stablecoin đang nhàn rỗi của bạn thành phần thưởng thêm lên đến 15.000 USDT.

Top 5 loại tiền điện tử nên mua trong quý 1 năm 2026: Phân tích chuyên sâu của ChatGPT

Khám phá 5 loại tiền điện tử hàng đầu nên mua trong quý 1 năm 2026, bao gồm BTC, ETH, SOL, TAO và ONDO. Xem xét triển vọng giá cả, các diễn biến chính và các tác động từ các tổ chức có thể định hình diễn biến thị trường tiếp theo.

Liệu bạn có thể thắng trò Joker Returns mà không cần khối lượng giao dịch lớn? 5 sai lầm người chơi mới thường mắc phải trong WEEX Joker Returns mùa 2

Liệu các nhà giao dịch nhỏ có thể thắng tại WEEX Joker Returns 2026 mà không cần khối lượng giao dịch lớn? Đúng vậy—nếu bạn tránh được 5 sai lầm tốn kém này. Hãy tìm hiểu cách tối đa hóa số lần rút bài, sử dụng quân Joker một cách khôn ngoan và biến những khoản tiền gửi nhỏ thành phần thưởng 15.000 USDT.

Liệu mùa phim Alt sẽ ra mắt vào năm 2026? 5 lời khuyên để nhận diện những cơ hội đầu tư tiền điện tử tăng trưởng gấp 100 lần tiếp theo

Mùa altcoin sẽ đến vào năm 2026 chứ? Khám phá 5 giai đoạn xoay vòng, các tín hiệu sớm mà các nhà giao dịch thông minh theo dõi và các lĩnh vực tiền điện tử trọng điểm nơi có thể xuất hiện những cơ hội tăng giá gấp 100 lần tiếp theo của altcoin.

Mùa Altcoin 2026: 4 giai đoạn để thu lợi nhuận (Trước khi đám đông bị cuốn vào tâm lý FOMO)

Mùa Altcoin 2026 đang bắt đầu — hãy khám phá 4 giai đoạn quan trọng của quá trình chuyển dịch vốn (từ ETH sang PEPE) và cách định vị thị trường trước khi đạt đỉnh. Hãy tìm hiểu những token nào sẽ dẫn đầu từng giai đoạn và tránh bỏ lỡ đợt tăng giá.

Circle Product Management Director: Tương lai của Cross Chain: Xây dựng Stack công nghệ tương tác cho Internet Financial Systems

Hướng dẫn về Token Fan UCL 2026: Cách giao dịch Crypto UEFA Champions League với phí 0 trên WEEX

Khám phá các token fan UCL như PSG, Barcelona và Man City. Tìm hiểu cách giao dịch crypto UEFA Champions League với phí 0 và kiếm phần thưởng trên WEEX.

Tiệc Poker WEEX Mùa 2: Kiểm tra cách kiếm phần thưởng Crypto ngay bây giờ!

Tìm hiểu cách Tiệc Poker WEEX Mùa 2 (Sự kiện Thẻ Joker) hoạt động. Khám phá các quy tắc, điểm số, phần thưởng và chiến lược để kiếm phần thưởng crypto thông qua giao dịch gamified.