Lỗi trị giá 293 triệu đô la không nằm trong mã lập trình; vậy, vấn đề với "Lỗi cấu hình DVN" dẫn đến vụ tấn công mạng lớn nhất năm 2026 là gì?

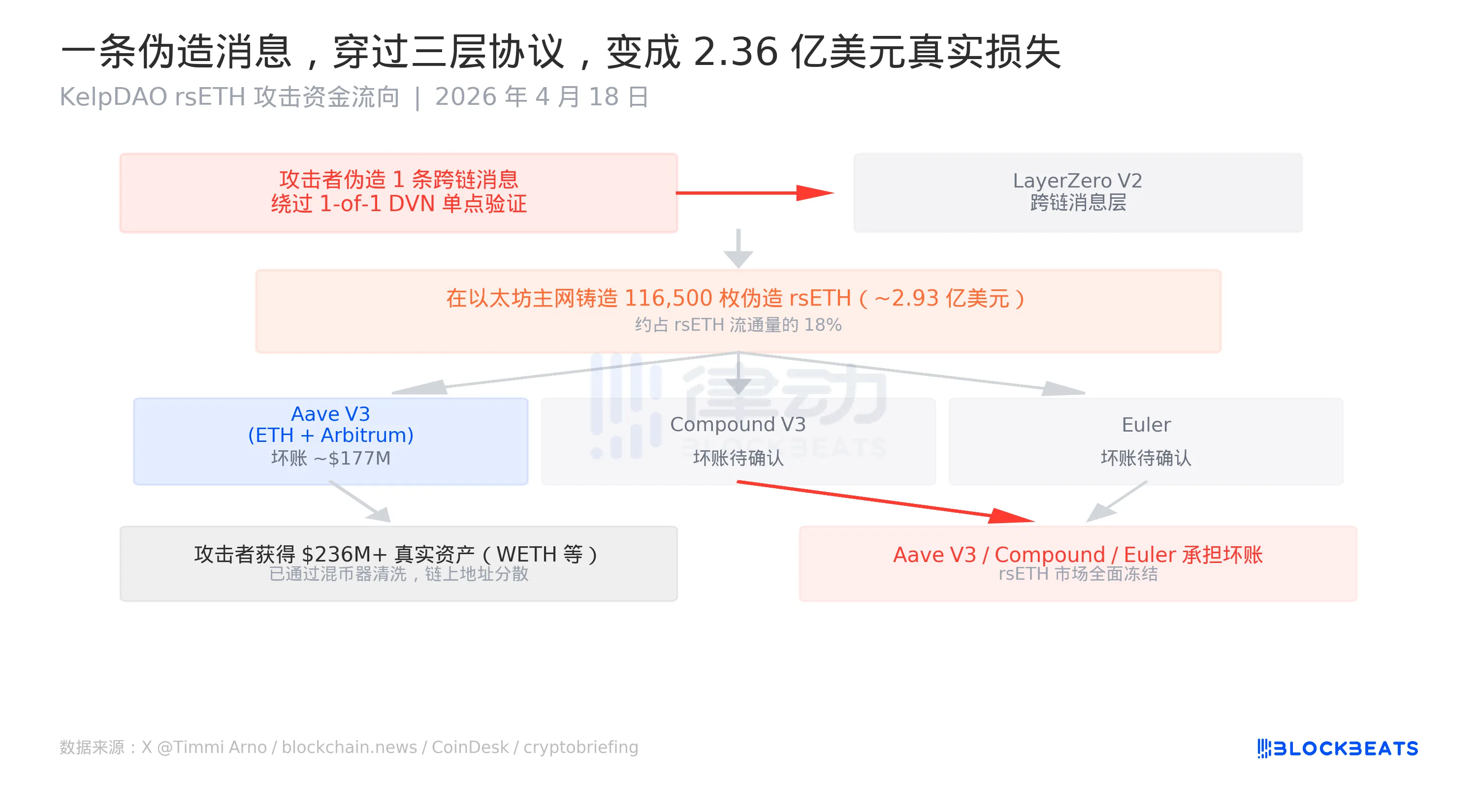

Vào ngày 18 tháng 4 năm 2026, giao thức phân bổ lại thanh khoản của Kelp DAO đã bị tấn công, kẻ tấn công đã rút ruột 116.500 rsETH từ một cầu nối liên chuỗi chỉ trong vài giờ, tương đương khoảng 293 triệu đô la vào thời điểm đó. Toàn bộ quy trình được thực hiện hiệu quả với một chút bất thường, bắt đầu từ một tin nhắn chuỗi chéo giả mạo cho đến việc rửa tiền bị đánh cắp thông qua các giao thức cho vay Aave V3, Compound V3 và Euler bằng tài sản thực được vay mượn. Cùng ngày hôm đó, kẻ tấn công đã nhanh chóng tẩu thoát với số tiền trị giá 236 triệu đô la Mỹ từ WETH. Aave, SparkLend và Fluid đã nhanh chóng đóng băng thị trường rsETH.

Đây là sự kiện khai thác lỗ hổng bảo mật DeFi lớn nhất năm 2026.

Tuy nhiên, có một khía cạnh khiến vụ tấn công này khác biệt so với hầu hết các vụ tấn công mạng khác. Mã hợp đồng thông minh của Kelp DAO không có lỗ hổng bảo mật nào. Nhà nghiên cứu bảo mật @0xQuit, người tham gia vào cuộc điều tra, đã phát biểu trên X: "Theo những gì tôi hiểu hiện tại, đây là sự kết hợp của hai vấn đề: cấu hình DVN 1-of-1 và việc xâm nhập vào chính nút DVN." Trong tuyên bố chính thức của mình, LayerZero không đổ lỗi cho mã hợp đồng, mà phân loại vấn đề này là "lỗ hổng rsETH" chứ không phải "lỗ hổng của LayerZero".

Con số 293 triệu đô la không hề xuất hiện trong bất kỳ dòng mã nào. Lỗi này được che giấu bên trong một tham số cấu hình sai trong quá trình triển khai.

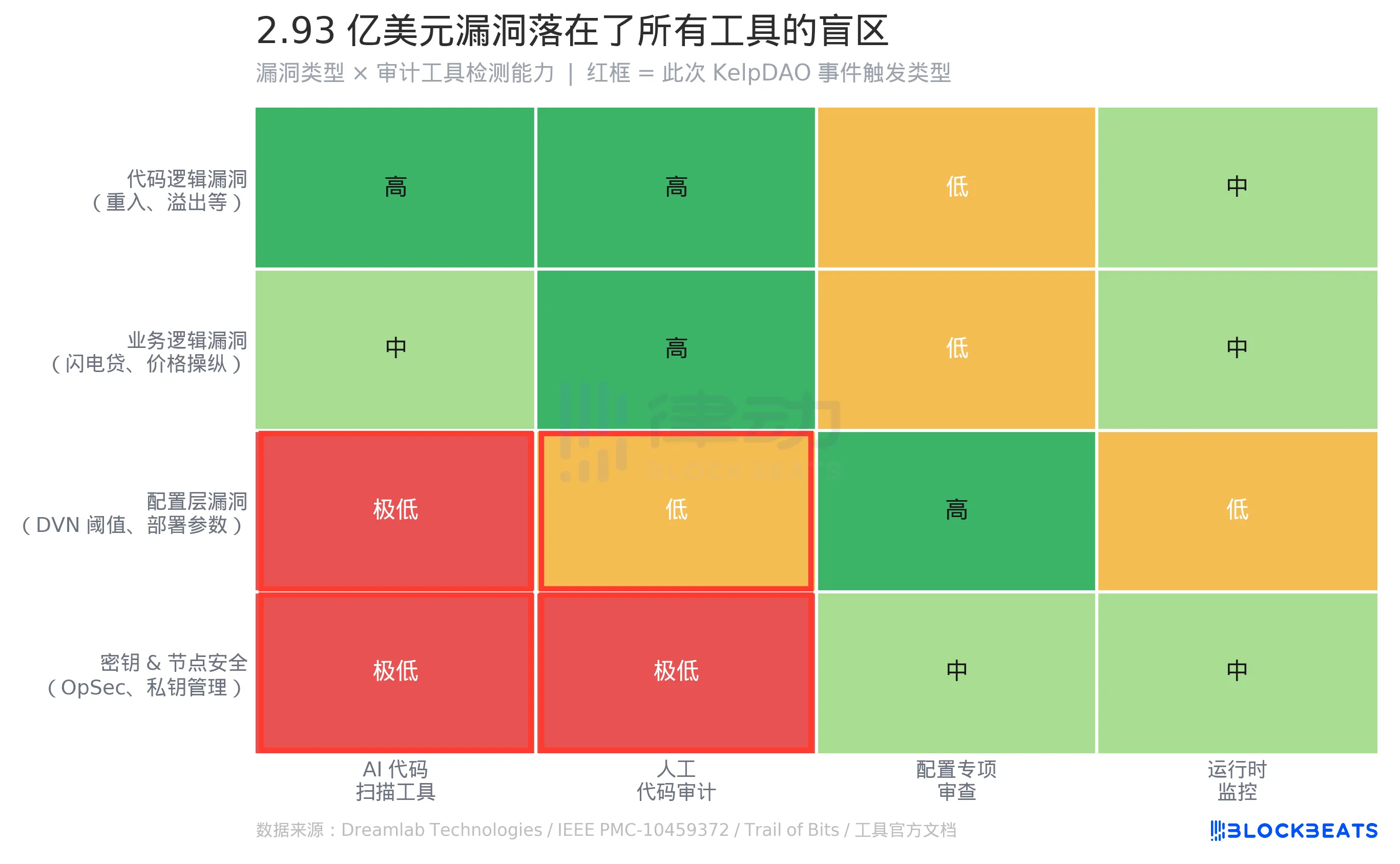

Nguyên tắc chung đằng sau các cuộc kiểm tra bảo mật DeFi là: tìm hợp đồng, đọc mã nguồn, tìm lỗ hổng. Phương pháp logic này hoạt động khá trơn tru khi xử lý các lỗ hổng logic trong mã nguồn. Các công cụ như Slither và Mythril đã hoàn thiện trong việc phát hiện các mẫu tấn công đã biết như tấn công tái nhập và tràn số nguyên. LLM, được quảng bá rộng rãi như một công cụ hỗ trợ kiểm toán mã nguồn, cũng có khả năng xác định các lỗ hổng logic nghiệp vụ (ví dụ: các đường dẫn giao dịch chênh lệch giá khoản vay chớp nhoáng).

Tuy nhiên, trong ma trận này, hai hàng được đánh dấu màu đỏ.

Các lỗ hổng ở cấp độ cấu hình rơi vào điểm mù về mặt cấu trúc trong các cuộc kiểm tra dựa trên công cụ. Vấn đề với Kelp DAO không nằm ở tệp .sol mà ở một tham số—ngưỡng DVN—được ghi trong quá trình triển khai giao thức. Tham số này xác định số lượng nút xác thực mà một thông điệp xuyên chuỗi phải đi qua để được coi là hợp lệ. Nó không có trong mã nguồn, không nằm trong phạm vi quét của Slither, cũng không nằm trong đường dẫn thực thi tượng trưng của Mythril. Theo nghiên cứu so sánh của Dreamlab Technologies, Slither và Mythril lần lượt phát hiện được 5/10 và 6/10 lỗ hổng trong hợp đồng được thử nghiệm. Tuy nhiên, những kết quả này dựa trên giả định rằng các lỗ hổng tồn tại trong mã nguồn. Theo nghiên cứu của IEEE, ngay cả ở cấp độ mã nguồn, các công cụ hiện có chỉ có thể phát hiện được 8%-20% các lỗ hổng có thể khai thác.

Theo quan điểm của mô hình kiểm toán hiện hành, không có công cụ nào có thể "phát hiện xem ngưỡng DVN có hợp lý hay không". Để phát hiện loại rủi ro cấu hình này, điều cần thiết không phải là một công cụ phân tích mã, mà là một danh sách kiểm tra cấu hình chuyên dụng: "Số lượng DVN cho giao thức chuỗi chéo có lớn hơn hoặc bằng N không?" "Có yêu cầu ngưỡng tối thiểu nào không?" Hiện tại, những câu hỏi như vậy chưa được các công cụ tiêu chuẩn hóa giải quyết và cũng chưa có tiêu chuẩn ngành nào được công nhận rộng rãi.

Vùng đỏ cũng bao gồm vấn đề bảo mật khóa và nút mạng. Trong phần mô tả của @0xQuit, có đề cập rằng một nút DVN đã bị "xâm phạm", điều này thuộc về An ninh Vận hành (OpSec) và nằm ngoài khả năng phát hiện của bất kỳ công cụ phân tích tĩnh nào. Cho dù đó là một công ty kiểm toán hàng đầu hay một công cụ quét bằng AI, không cái nào có khả năng dự đoán liệu khóa riêng tư của người vận hành nút mạng có bị rò rỉ hay không.

Cuộc tấn công này đồng thời kích hoạt hai vùng đỏ trong ma trận.

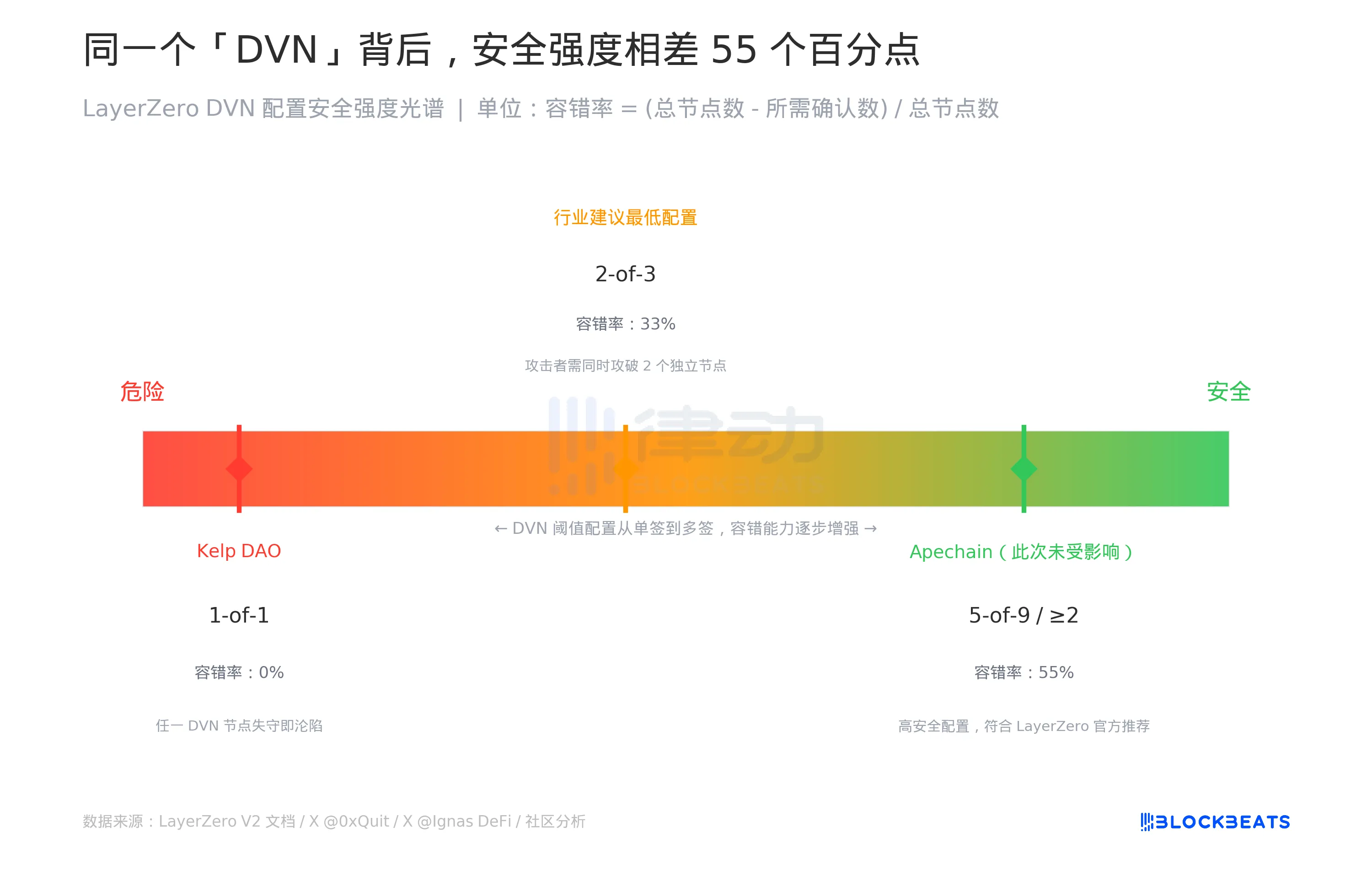

DVN là cơ chế xác minh tin nhắn xuyên chuỗi của LayerZero V2, tên đầy đủ là Mạng Xác minh Phi tập trung (Decentralized Verifier Network). Triết lý thiết kế của nó là giao phó việc ra quyết định về bảo mật cho lớp ứng dụng: mỗi giao thức kết nối với LayerZero có thể chọn số lượng nút DVN cần xác nhận trước khi cho phép một thông điệp xuyên chuỗi được truyền đi.

Sự "linh hoạt" này đã tạo ra một phạm vi rộng.

Kelp DAO đã chọn phương án cực tả với tỷ lệ 1/1, chỉ yêu cầu một nút DVN xác nhận. Điều này có nghĩa là khả năng chịu lỗi bằng không, vì kẻ tấn công chỉ cần xâm nhập vào một nút duy nhất để làm giả bất kỳ thông điệp nào trên chuỗi khối. Ngược lại, Apechain, cũng được kết nối với LayerZero, đã cấu hình nhiều hơn hai DVN bắt buộc và không bị ảnh hưởng bởi sự kiện này. Trong thông cáo chính thức của LayerZero, cụm từ "Tất cả các ứng dụng khác vẫn được bảo mật" ngụ ý rằng tính bảo mật phụ thuộc vào cấu hình đã chọn.

Khuyến nghị tiêu chuẩn trong ngành là tối thiểu 2/3, trong đó kẻ tấn công cần phải xâm nhập đồng thời hai nút DVN độc lập để làm giả thông điệp, tăng khả năng chịu lỗi lên 33%. Cấu hình bảo mật cao như 5/9 có thể nâng cao khả năng chịu lỗi lên 55%.

Vấn đề là người quan sát và người dùng bên ngoài không thể nhìn thấy cấu hình này. Cũng được biết đến với tên gọi "được hỗ trợ bởi LayerZero", hệ thống phụ trợ có thể có khả năng chịu lỗi từ 0% đến 55%, cả hai đều được gọi là DVN trong tài liệu.

Nhà đầu tư tiền điện tử kỳ cựu Dovey Wan, người từng trải qua sự cố Anyswap, đã trực tiếp tuyên bố trên nền tảng X: "Hệ thống DVN của LayerZero hóa ra là một trình xác thực 1/1..." Tất cả các cầu nối liên chuỗi cần phải được tiến hành rà soát an ninh toàn diện ngay lập tức."

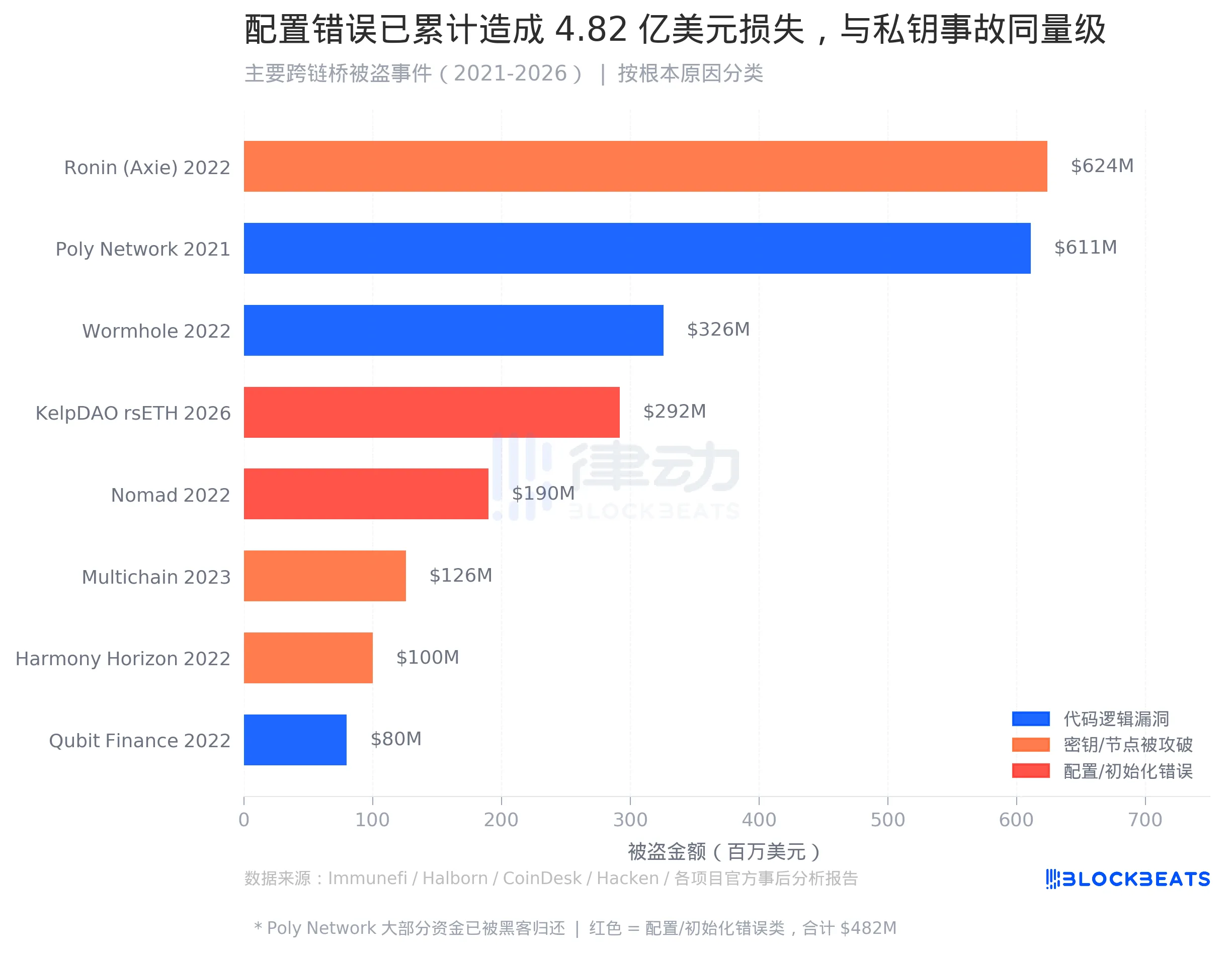

Vào tháng 8 năm 2022, một lỗ hổng bảo mật đã được phát hiện trong cầu nối chuỗi chéo Nomad. Ai đó đã sao chép giao dịch tấn công ban đầu, thực hiện một số sửa đổi nhỏ và đã thành công, dẫn đến hàng trăm địa chỉ sao chép lỗ hổng này và rút sạch 190 triệu đô la chỉ trong vài giờ.

Phân tích sau sự cố của Nomad cho thấy lỗ hổng này xuất phát từ việc "khởi tạo thư mục gốc đáng tin cậy với địa chỉ 0x00 trong quá trình nâng cấp định kỳ". Đây là lỗi cấu hình xảy ra trong giai đoạn triển khai. Logic kiểm tra bằng chứng Merkle và bản thân mã nguồn đều hoạt động tốt; vấn đề bắt nguồn từ giá trị khởi tạo không chính xác.

Kết hợp sự cố này với các sự cố trước đó liên quan đến Nomad, các lỗ hổng cấu hình/khởi tạo đã gây ra thiệt hại ước tính khoảng 482 triệu đô la. Trong lịch sử các vụ tấn công cầu nối xuyên chuỗi, quy mô của loại hình này hiện sánh ngang với các vụ việc gây thiệt hại lớn (ví dụ: Ronin 624 triệu đô la, Harmony 100 triệu đô la, Multichain 126 triệu đô la, tổng cộng khoảng 850 triệu đô la).

Tuy nhiên, thiết kế sản phẩm của ngành kiểm toán mã nguồn chưa bao giờ tập trung vào loại lỗ hổng này.

Hầu hết các cuộc thảo luận trong ngành vẫn xoay quanh các lỗi logic trong mã lập trình. Các sự cố như vụ tấn công Wormhole gây thiệt hại 326 triệu đô la do bỏ qua xác minh chữ ký và vụ Qubit Finance mất 80 triệu đô la do sự kiện gửi tiền giả mạo đều được phân tích kỹ lưỡng với các báo cáo lỗ hổng chi tiết, mã CVE và bằng chứng khái niệm (PoC) có thể tái hiện, khiến chúng phù hợp cho việc đào tạo và tối ưu hóa công cụ kiểm toán. Các vấn đề ở lớp cấu hình không được mã hóa rõ ràng, khiến việc giải quyết chúng trong chu kỳ sản xuất trở nên khó khăn.

Một chi tiết đáng chú ý là cơ chế kích hoạt khác nhau của hai sự kiện liên quan đến cấu hình. Lỗi của Nomad bắt nguồn từ việc vô tình thiết lập giá trị ban đầu không chính xác trong quá trình nâng cấp định kỳ, đây là một sai sót. Mặt khác, sự cố "1 trên 1" của Kelp DAO là một lựa chọn cấu hình chủ động — giao thức LayerZero không cấm tùy chọn này và Kelp DAO không vi phạm bất kỳ quy tắc giao thức nào. Việc lựa chọn cấu hình "tuân thủ" và việc sử dụng giá trị ban đầu "sai lầm" đều dẫn đến cùng một kết quả cuối cùng.

Logic thực thi của cuộc tấn công này khá đơn giản. Một tin nhắn giả mạo giữa các chuỗi đã thông báo cho mạng chính Ethereum rằng "ai đó đã khóa một tài sản tương đương trên một chuỗi khác", kích hoạt việc tạo ra rsETH trên mạng chính. Bản thân rsETH được tạo ra không có tài sản đảm bảo thực sự, nhưng hồ sơ trên chuỗi của nó "hợp lệ" và có thể được các giao thức cho vay chấp nhận làm tài sản thế chấp.

Sau đó, kẻ tấn công đã phân tán 116.500 rsETH cho Aave V3 (Ethereum và Arbitrum), Compound V3 và Euler, vay tổng cộng hơn 236 triệu đô la tài sản thực. Theo nhiều nguồn tin, ước tính giá trị vỡ nợ riêng lẻ của Aave V3 vào khoảng 177 triệu đô la. Mô-đun bảo mật Umbrella của Aave, được sử dụng để hấp thụ các khoản lỗ do vỡ nợ, có một khoản dự trữ WETH khoảng 50 triệu đô la với tỷ lệ bao phủ dưới 30%, phần còn lại sẽ do những người đặt cọc aWETH gánh chịu.

Cuối cùng, trách nhiệm thuộc về những người chỉ muốn kiếm chút tiền lãi từ WETH.

Tính đến thời điểm viết bài này, LayerZero vẫn đang tiến hành điều tra chung với tổ chức ứng phó khẩn cấp an ninh SEAL Org và dự định sẽ công bố báo cáo phân tích sau sự cố với sự hợp tác của Kelp DAO sau khi thu thập đầy đủ thông tin. Kelp DAO đã tuyên bố họ đang tiến hành "biện pháp khắc phục tích cực".

Lỗ hổng bảo mật trị giá 293 triệu đô la không nằm trong mã nguồn. Cụm từ "kiểm toán đã đạt" không bao hàm vị trí của tham số đó.

Bạn cũng có thể thích

Thanh toán qua Trợ lý AI đã trở thành hiện thực: Utexo × x402 mang đến các giao dịch USDT chỉ trong 50 mili giây với quy mô toàn cầu

Utexo tích hợp USDT vào giao thức x402, cho phép thực hiện các giao dịch thanh toán tức thì trong vòng 50 mili giây được nhúng trực tiếp vào các yêu cầu HTTP. Khám phá cách bước đột phá này đang định hình lại các quy tắc trong lĩnh vực thanh toán cho các tác nhân AI, kiếm tiền từ API và nền kinh tế máy-máy.

Điều gì tách biệt tiền thông minh khỏi đám đông trong Crypto? Những hiểu biết từ Tự do Tiền tệ

Hầu hết các nhà giao dịch crypto mất tiền không phải vì xui xẻo, mà vì họ hiểu sai cách thị trường thực sự hoạt động. Từ Tự do Tiền tệ đến sự trỗi dậy và sụp đổ của Sam Bankman-Fried, họ làm nổi bật một sự phân chia chính trong crypto: những người xây dựng thị trường và những người theo đuổi nó. Hướng dẫn đọc này khám phá những cuốn sách thiết yếu tiết lộ cách mà câu chuyện, quy định, dòng vốn và tâm lý hình thành thành công lâu dài trong ngành crypto.

Báo cáo chuyên sâu của DWF: Trí tuệ nhân tạo (AI) trong lĩnh vực DeFi vượt trội hơn con người về tối ưu hóa lợi nhuận, nhưng khả năng thực hiện các giao dịch phức tạp vẫn kém hơn gấp 5 lần.

Nhóm cốt lõi về Quản lý rủi ro vừa bị cách chức, và Aave hiện đang đối mặt với nguy cơ vỡ nợ trị giá 200 triệu đô la.

a16z về Tuyển dụng: Làm thế nào để lựa chọn giữa nhân tài am hiểu công nghệ tiền điện tử và nhân tài truyền thống?

Vụ trộm DeFi lớn nhất năm 2026, tin tặc dễ dàng lợi dụng lỗ hổng bảo mật của Aave.

Liệu robot có thay thế con người? Anh ấy nói không!

Giá Binance Coin tăng vọt gấp 15 lần, đạt mức cao nhất mọi thời đại, được cứu vãn bởi ba yếu tố hỗ trợ từ thị trường tăng giá.

Các dự án đáng ngờ lấn át thông cáo báo chí hợp pháp về tiền điện tử

Điểm chính: Một phần đáng kể các thông cáo báo chí về tiền điện tử đến từ các dự án rủi ro cao hoặc lừa đảo, gây ra những lo ngại về đạo đức…

Nhìn lại sự cố OpenClaw và Moltbook: Từ câu chuyện xã hội AI đến triển vọng kinh tế đại lý

Ngày tận thế của tiền điện tử sắp đến, chuyên gia dự đoán khủng hoảng tài chính 2008 cảnh báo

Nouriel Roubini dự đoán một ngày tận thế toàn diện cho thị trường tiền điện tử, cho rằng nó thiếu các trường hợp sử dụng thực tế ngoài tội phạm…

Giá XRP đối mặt với đà trượt về 1 USD trong bối cảnh các chỉ số XRPL và tỷ lệ đốt giảm

Giá XRP đã chạm mức thấp 1.500 USD trong tuần này, đánh dấu điểm thấp nhất kể từ tháng 11 năm 2024, với…

Cuộc đối đầu 'muối mặt' tại New York: Polymarket mở cửa hàng, Kalshi phát voucher, ý tưởng lớn đằng sau là gì?

Từ kỳ quan AI đến việc bị "AI giả dạng người" tát vào mặt, Moltbook chỉ mất 4 ngày

Thị trường tiền điện tử có thể giao dịch gì sau một năm?

Thương vụ thắng lợi 70.000 USD: Cách nhà sáng lập Ethereum tham gia thị trường dự đoán

"Leading Lady" Noble rời sân khấu, liệu hệ sinh thái Cosmos giờ chỉ là một "cái vỏ rỗng"?

Cá voi chuyển 12,54 triệu USD LINK sang ví multisig

Thông tin chính: Một cá voi hoặc tổ chức không xác định đã chuyển số lượng token LINK trị giá khoảng 12,54 triệu USD. Các giao dịch này…

Thanh toán qua Trợ lý AI đã trở thành hiện thực: Utexo × x402 mang đến các giao dịch USDT chỉ trong 50 mili giây với quy mô toàn cầu

Utexo tích hợp USDT vào giao thức x402, cho phép thực hiện các giao dịch thanh toán tức thì trong vòng 50 mili giây được nhúng trực tiếp vào các yêu cầu HTTP. Khám phá cách bước đột phá này đang định hình lại các quy tắc trong lĩnh vực thanh toán cho các tác nhân AI, kiếm tiền từ API và nền kinh tế máy-máy.

Điều gì tách biệt tiền thông minh khỏi đám đông trong Crypto? Những hiểu biết từ Tự do Tiền tệ

Hầu hết các nhà giao dịch crypto mất tiền không phải vì xui xẻo, mà vì họ hiểu sai cách thị trường thực sự hoạt động. Từ Tự do Tiền tệ đến sự trỗi dậy và sụp đổ của Sam Bankman-Fried, họ làm nổi bật một sự phân chia chính trong crypto: những người xây dựng thị trường và những người theo đuổi nó. Hướng dẫn đọc này khám phá những cuốn sách thiết yếu tiết lộ cách mà câu chuyện, quy định, dòng vốn và tâm lý hình thành thành công lâu dài trong ngành crypto.