Infiltrado em 600 grupos de golpistas, ele quer interceptar fundos ilícitos

Título original do artigo: "Infiltrado em 600 grupos de fraude cibernética, ele visa interceptar fundos ilícitos"

Autor original: Sleepy.txt, Dongcha Beating

Na história dos negócios, onde quer que a riqueza se acumule, há sempre um cabo de guerra entre a lei e a ordem.

Olhando para trás desde o final de 2025, a emissão global de stablecoin estabilizou-se na marca de 300 bilhões de dólares, quase triplicando em relação ao ano passado, com volumes de negociação mensais atingindo impressionantes 4 a 5 trilhões de dólares. Este ativo criptográfico, a stablecoin, abandonou o rótulo de "brinquedo de geek" e tornou-se a principal porta de entrada para as finanças tradicionais entrarem no mundo digital.

No entanto, sob a prosperidade reside uma sombra oculta. De acordo com o último relatório da indústria, a escala estimada de fundos recebidos por endereços ilícitos globais em 2025 deverá ultrapassar 51,3 bilhões de dólares. Com centenas de bilhões de fundos capazes de cruzar fronteiras em segundos, as medidas regulatórias tradicionais muitas vezes não conseguem acompanhar essa velocidade de fluxo, tornando difícil distinguir entre negócios legítimos e proventos criminosos em tempo real.

Neste mundo onde as regras ainda não foram totalmente formadas, o professor Zhou Yajin é um empreendedor especial.

A trajetória profissional de Zhou Yajin é um epítome típico de um estudioso de elite colidindo profundamente com a indústria. Em 2010, ele foi para os Estados Unidos para cursar o doutorado, aprofundou-se no campo da segurança móvel por cinco anos e depois juntou-se à Qihoo 360 com seu mentor, o professor Jiang Xuxian, completando o primeiro salto do laboratório para a linha de frente da indústria. Em 2018, ele escolheu retornar à Universidade de Zhejiang para assumir as rédeas do ensino. Três anos depois, ele mergulhou novamente na onda industrial, fundando a empresa de segurança blockchain BlockSec.

Nos últimos quatro anos, Zhou Yajin liderou a BlockSec para passar por uma mudança no foco de negócios. Começando com auditorias iniciais de código de smart contract, ela expandiu-se gradualmente para áreas mais profundas, como monitoramento de segurança, rastreamento de fundos e conformidade contra lavagem de dinheiro.

Zhou Yajin e sua equipe estão envolvidos há muito tempo em pesquisas especializadas sobre dados on-chain, e até "infiltraram-se" em grupos de fraude cibernética do sudeste asiático e outros grupos clandestinos, obtendo uma riqueza de cenas de sobrevivência subjacentes pouco conhecidas. Através de sua perspectiva, talvez possamos ver o jogo de interesses mais autêntico neste novo mundo digital.

O que se segue é a narrativa pessoal de Zhou Yajin, editada e organizada pelo departamento editorial da Dongcha Beating após uma entrevista exclusiva.

Este artigo é patrocinado pela Kite AI

Kite é a primeira blockchain Layer 1 construída para agentes de IA, permitindo que agentes de IA autônomos operem em um ambiente com identidade verificável, governança programável e liquidação nativa em stablecoin.

Kite foi fundada por especialistas em IA e infraestrutura de dados da Databricks, Uber e UC Berkeley, levantou 35 milhões de dólares em financiamento, com investidores incluindo PayPal, General Catalyst, Coinbase Ventures, 8VC e várias fundações de investimento de topo.

Da auditoria de código ao campo de batalha contra a lavagem de dinheiro

Cursei meu doutorado nos Estados Unidos de 2010 a 2015 sob a supervisão do professor Jiang Xuxian. Durante esse tempo, focamos em segurança móvel, particularmente na área de detecção de malware Android, que era considerada bastante precoce globalmente. Após me formar em 2015, juntei-me à Qihoo 360 com meu supervisor para comercializar nossa pesquisa.

Em 2018, entrei na Universidade de Zhejiang, fazendo a transição da indústria de volta para a academia. Naquela época, a China estava passando por um pequeno pico na febre das ICOs em 2017 e 2018, trazendo a blockchain para a visão de um pequeno grupo de pessoas. Foi quando comecei a investigar a segurança blockchain. Notei incidentes de segurança on-chain frequentes na época, e embora a comunidade acadêmica tivesse muitas boas soluções, a indústria, por outro lado, não estava indo bem em resolver esses problemas; poucos estavam prestando atenção a eles.

Portanto, em 2021, o professor Wu Lei e eu cofundamos a BlockSec.

Inicialmente, as pessoas tinham uma visão muito estereotipada de uma "empresa de segurança blockchain": Vocês não estão apenas fazendo auditorias? De fato, começamos com a auditoria de smart contract. Devido ao nosso histórico de pesquisa acadêmica e nossa equipe altamente qualificada, estabelecemos-nos rapidamente no negócio de auditoria. No entanto, do ponto de vista da fundação da empresa, eu não queria que ela fosse apenas uma provedora de serviços de segurança cibernética. A auditoria resolve problemas de segurança pré-lançamento, mas não havia soluções particularmente boas na indústria para proteção pós-lançamento naquela época.

Então, em 2022, enquanto continuávamos nosso trabalho de auditoria, também começamos a desenvolver uma plataforma de monitoramento de ataques on-chain. Nosso conceito inicial de produto envolvia monitorar continuamente as transações on-chain e bloquear automaticamente quaisquer transações de ataque. Durante esse processo, descobrimos que, apesar das auditorias e monitoramento, as equipes de projeto ainda podiam ser atacadas. Além disso, com muitas fraudes de phishing e incidentes de segurança do usuário final, como chaves privadas perdidas onde os usuários perdiam dinheiro, novas demandas surgiram.

Quando as equipes de projeto eram roubadas e os usuários eram vítimas de phishing, eles tinham que relatar os incidentes e explicar às autoridades policiais para onde o dinheiro tinha ido. Portanto, a partir de 2022, desenvolvemos um produto de rastreamento de fundos, que é um produto totalmente baseado em SaaS ao qual os usuários podem assinar diretamente; não adotamos um modelo de vendas B2B tradicional.

Após o lançamento deste produto, ficamos surpresos com o perfil do usuário. Além de agências de aplicação da lei, repórteres de mídia e instituições financeiras usando-o, havia até muitos investigadores particulares freelancers usando-o. Esses usuários de diferentes origens nos ajudaram a refinar o produto durante o uso, atraindo mais usuários. Juntamente com nosso próprio motor de detecção de ataques, motor de detecção de phishing e muito mais, essas tags e dados solidificaram-se gradualmente em nosso fosso mais profundo.

Um ponto de virada ocorreu no final de 2024 para o início de 2025.

Naquela época, a emissão de stablecoins começou a disparar, e este mercado não era mais apenas para indivíduos Crypto Native. Muitas pessoas das finanças tradicionais começaram a entrar no espaço, com seu primeiro encontro sendo com stablecoins. Esses indivíduos tinham uma forte consciência de conformidade e, assim que entravam, perguntavam: Se eu quiser usar stablecoins, como resolvemos as questões de AML (Anti-Lavagem de Dinheiro) e CFT (Combate ao Financiamento do Terrorismo)?

Havia uma falta de bons produtos de conformidade no mercado, e nós tínhamos acumulado três anos de dados de tags subjacentes, então lançamos rapidamente um produto contra lavagem de dinheiro. Todo o processo foi na verdade bastante natural; em resposta às mudanças na demanda do mercado, passamos de um simples provedor de serviços de segurança para um fornecedor abrangente de "segurança + conformidade".

À paisana

Para combater a lavagem de dinheiro, é preciso primeiro ter uma compreensão profunda de como os fundos ilícitos são usados.

Do nosso ponto de vista de pesquisa, os crimes com criptomoedas são geralmente divididos em duas categorias: uma é "crypto-native", como vulnerabilidades de código visando protocolos DeFi, roubo de private key ou phishing. Sem a blockchain, esses crimes não existiriam de forma alguma.

A outra categoria é "crypto-driven", como fraude online, ransomware e tráfico humano. O surgimento da criptomoeda melhorou muito a eficiência e o anonimato de suas transferências transfronteiriças. Nesses cenários, o que mais nos chocou foi o tráfico humano na cadeia da indústria de fraude online no sudeste asiático.

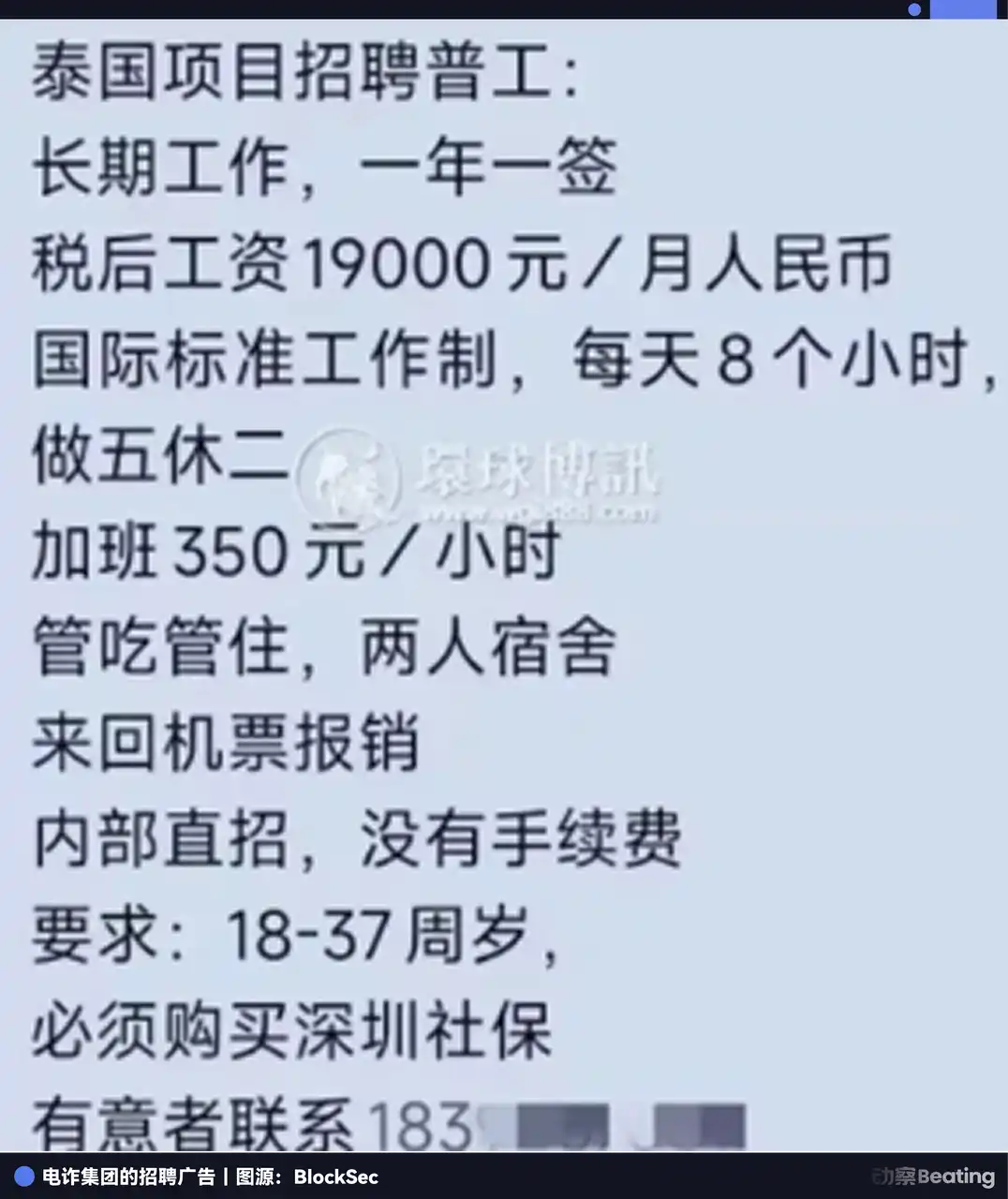

Muitas pessoas sentem que a fraude online está longe delas, mas se você olhar para seus anúncios de emprego, o apelo é extremamente preciso: salário inicial de 19.000 RMB por mês, incluindo passagens aéreas, quarto e comida, e até mesmo prometendo solenemente "deve comprar a previdência social de Shenzhen". Esse tipo de fraude visando especificamente jovens de 18 a 37 anos enganou um grande número de vítimas para cruzar fronteiras e entrar nas zonas de fraude distribuídas em Mianmar, Camboja ou Laos.

As zonas de fraude online de hoje têm estruturas organizacionais tão unidas quanto empresas legítimas, com equipes de finanças, tecnologia e call center todas no lugar. Para manter essa operação massiva, eles precisam constantemente repor sua "força de trabalho", e as zonas de fraude (lado da demanda) e os traficantes humanos (lado da oferta) não se conhecem, sem nenhuma confiança na comunicação online.

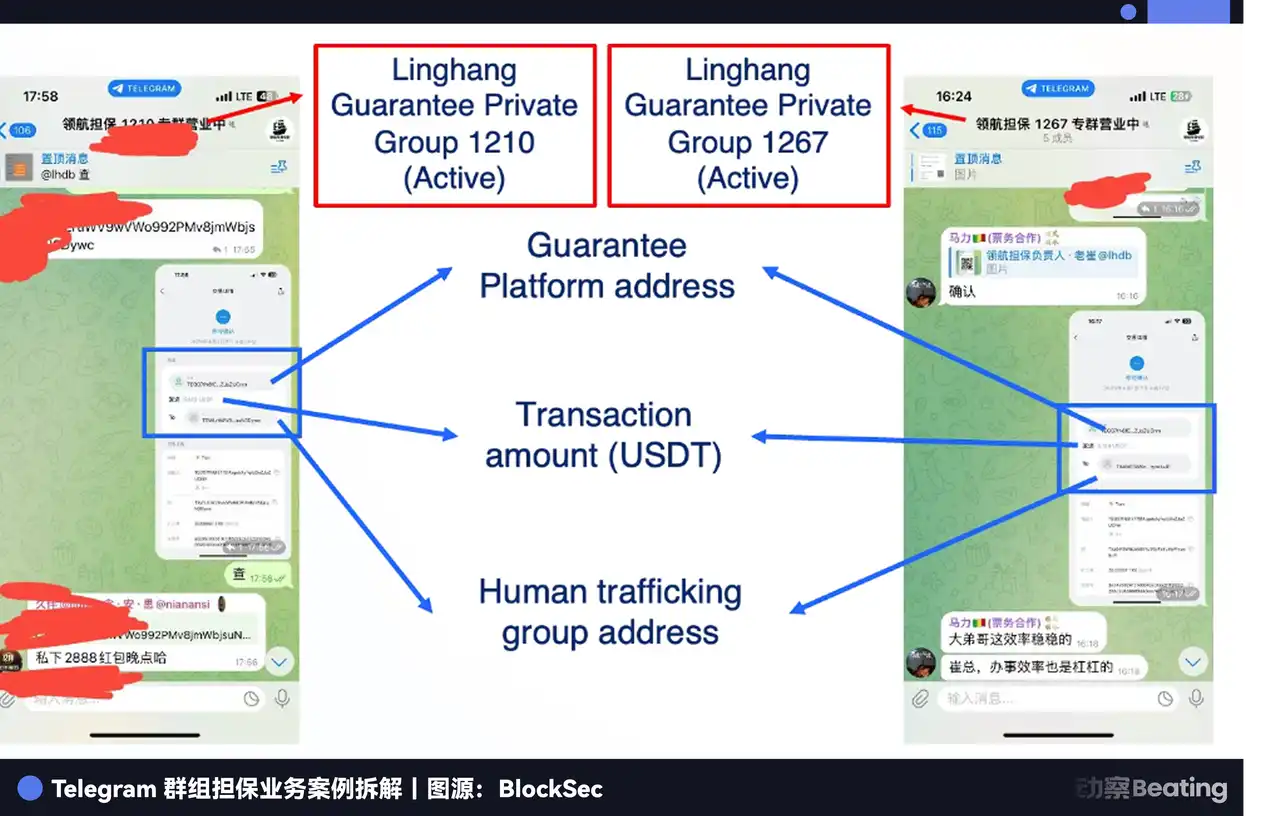

Então, surgiu um intermediário que endossa especialmente transações ilícitas, conhecido como "Plataforma de Garantia de Trabalho".

A lógica de operação deste sistema é na verdade muito semelhante ao Taobao. O parque deposita primeiro uma certa quantia de USDT como garantia na plataforma; o traficante é responsável por atrair a vítima através da fronteira e entregá-la ao local de "inspeção" designado. Depois que ambas as partes confirmam em um grupo privado do Telegram que tudo está correto, a plataforma liberará o depósito para o traficante. O princípio de transação seguido é "Mercadorias recebidas, pagamento liquidado". Se qualquer uma das partes tentar inadimplir, a plataforma congelará ou confiscará o depósito de acordo com as regras para compensar a outra parte.

Para atrair negócios, essas plataformas exibirão sua força em canais públicos do Telegram. Por exemplo, nos canais de garantia de navegação ou garantia Haowang, bots do sistema postarão instantaneamente capturas de tela de transações e registros de transferência on-chain. Eles até farão promoções como uma plataforma de e-commerce regular, como coleta de comissão em nome de, ou compre 10 ganhe 2 grátis.

Este é também o ponto de observação mais direto para nós analisarmos a indústria negra.

De fevereiro a agosto de 2025, desenvolvemos um sistema automatizado que se infiltrava continuamente nesses grupos para reunir inteligência. Como os chats nos grupos eram preenchidos com jargão, treinamos especificamente um grande modelo de linguagem para análise.

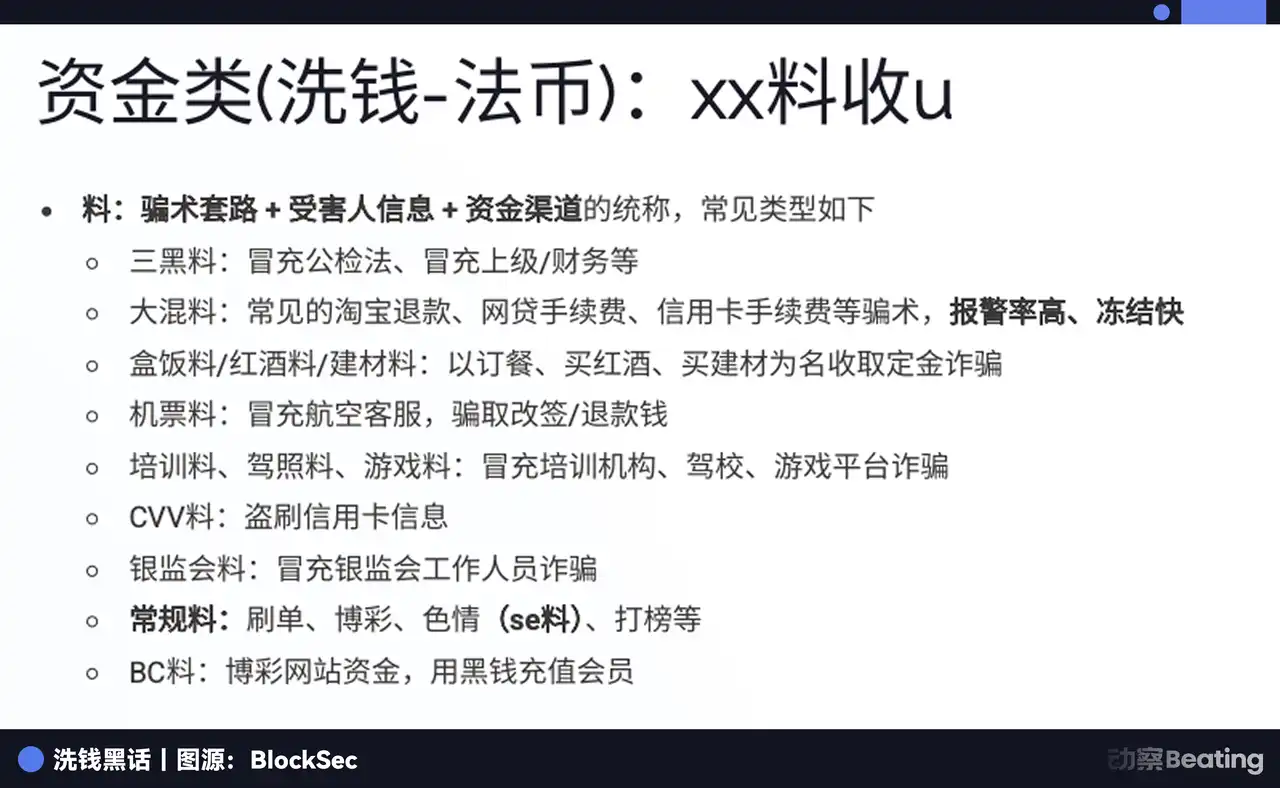

No jargão da indústria negra, a vítima é chamada de "Peixe", e a rotina de golpe e as informações da vítima são referidas como "Material". A granularidade do Material é detalhada, incluindo "Material triplo preto", "Material misto", "Material de passagem aérea", etc. Com base no processo de lavagem de dinheiro, ele é ainda dividido em "Material de primeira ordem", onde o dinheiro é recebido diretamente da vítima, e "Material de segunda ordem" que passa por processamento em camadas.

Há também um trabalho chamado "Acesso Móvel", onde cúmplices domésticos usam cabos de áudio ou aplicativos específicos para redirecionar chamadas de golpe no exterior para telefones celulares domésticos para contornar a interceptação antifraude da operadora de telecomunicações. Eles podem ganhar cerca de 200 USDT por hora fazendo isso. Eles recrutaram muitos jovens de pequenas cidades para fazer esse trabalho.

Nesses grupos da indústria negra, há até uma disseminação generalizada do "Tutorial Anti-Polícia", orientando meticulosamente todos sobre como lidar calmamente com as investigações, como insistir em relatar um telefone perdido, deletando scripts e aplicativos de comunicação de criptografia com antecedência. O tutorial termina com uma frase muito irônica—"Saudações a cada indivíduo trabalhador".

Através de seis meses de monitoramento automático, para uma das plataformas de garantia, identificamos um total de 634 endereços associados a um grupo de tráfico humano, rastreando quase 12 milhões de dólares em valores de transações ilegais. No auge de sua atividade, dez pessoas eram traficadas para o parque através desta única plataforma de garantia todos os dias. A situação real pode ser mais grave devido à existência de outras plataformas de garantia.

Ao rastrear o fluxo de fundos, descobrimos que a maioria desses fundos está na cadeia Tron, usando principalmente a stablecoin USDT. Devido à baixa barreira de entrada da Tron e taxas de transação baratas, é muito adequado para esses grupos criminosos de baixa tecnologia. Embora as taxas de transação da Tron tenham aumentado agora, eles já desenvolveram um hábito de uso, tornando difícil mudar para outros métodos.

Analisamos os fluxos de fundos de mais de 120 grupos criminosos e descobrimos que mais de 34,9% desses proventos ilícitos acabaram fluindo para a hot wallet da OKX, 6,9% para a Binance e 14,4% para hot wallets relacionadas à Huobi.

Quando você pode ver como esse dinheiro entrou e para onde fluiu, a lavagem de dinheiro não é mais uma frase vazia. Esses dados reais trazidos de volta do grupo de base são a barreira mais crítica para a segurança e conformidade.

12 segundos: O hacker "Sniper" no Mempool

Na indústria de segurança, sempre houve um nó: a auditoria só pode garantir que o código esteja seguro no momento da implantação. Mas uma vez que o projeto está em funcionamento, ele enfrenta hackers globais 24 horas por dia. Se a auditoria é "defesa estática", podemos encontrar uma maneira de fazer "interceptação dinâmica"?

Em 2022, enquanto realizávamos auditorias, lançamos uma plataforma de monitoramento de ataques on-chain. A lógica subjacente deste produto é monitorar o Mempool da Ethereum. Você pode pensar no Mempool como uma sala de espera onde todas as transações devem fazer fila antes de serem oficialmente empacotadas em um block e registradas no ledger.

Nesta sala de espera, monitoramos não apenas as transações regulares dos usuários, mas também as transações com características de ataque. Uma vez que uma transação suspeita que parece ser um ataque é detectada, nosso sistema inicia imediatamente a análise automática em um ambiente de cadeia privada: O que ela quer fazer? A lógica se sustenta? Quanto dinheiro ela vai roubar?

O jogo mais emocionante geralmente acontece em apenas 12 segundos.

Após a fusão da Ethereum, o tempo de bloco foi fixado em 12 segundos. Isso significa que, desde o momento em que um hacker emite um comando de ataque até quando essa transação é realmente empacotada e confirmada, há uma janela de tempo extremamente breve. Esses poucos segundos são o tempo de resgate dourado dado aos white hats.

Após confirmar um ataque, nosso sistema gera automaticamente uma transação de "front-running". O conteúdo desta transação é quase idêntico ao do hacker, mas a diferença crucial é que mudamos o endereço de recebimento dos fundos da carteira do hacker para nosso endereço seguro predefinido.

Para superar o hacker, devemos obter prioridade para que a transação seja incluída em um bloco pelo minerador.

Hackers, para maximizar o lucro, geralmente definem uma taxa de gas padrão. Nós, por outro lado, aproveitamos um algoritmo para aumentar significativamente a taxa de gas, até mesmo dando diretamente uma parte desse dinheiro aos mineradores. Movidos pelo interesse próprio, os mineradores priorizam a inclusão de nossa transação em um bloco. Uma vez que nossa transação é bem-sucedida, a transação do hacker é automaticamente invalidada.

Essa capacidade salvou a vida de muitos projetos em cenários do mundo real.

Um dos casos mais notáveis foi quando superamos com sucesso um ataque a um protocolo no mempool, resgatando sozinhos 2909 ETH para a equipe do projeto. Naquela época, o hacker já havia explorado uma vulnerabilidade, prestes a fugir com dezenas de milhões de dólares. Nosso sistema de monitoramento disparou instantaneamente um alerta e, em segundos, completamos a simulação de ataque, geração de transação e licitação de gas. No final, aquela quantia substancial foi transferida para nosso endereço seguro antes do hacker.

No passado, as equipes de projeto que eram vítimas de roubo só podiam recorrer a postar apelos no Twitter ou negociar com o hacker para ver se eles devolveriam os fundos por uma recompensa. No entanto, agora, através de meios tecnológicos, interceptamos os fundos à força no segundo antes de o hacker ter sucesso.

Somente entendendo o código melhor que o hacker e correndo mais rápido que o hacker você pode manter a última linha de defesa nesta floresta sombria "O código é a lei".

Posfácio

Se a última década no mundo cripto foi uma "corrida do ouro", então, estando neste marco de 2025, o que vemos é um retorno à "certeza". À medida que a capitalização de mercado das stablecoins sobe para 300 bilhões de dólares, à medida que um novo sistema financeiro digital transita da "natureza selvagem" para a "cidade-estado", a tecnologia não é mais apenas uma alavanca para o acúmulo de riqueza; ela deve, antes de tudo, tornar-se um escudo contra a escuridão da natureza humana.

A transformação vivida por Zhou Yajin e sua equipe é fundamentalmente um reflexo dessa lógica de negócios. Da auditoria de código à interceptação dinâmica, e depois a mergulhos profundos e desmantelamento de cadeias ilícitas, esta não é a valentia solitária de um indivíduo, mas um mecanismo de defesa que emerge inevitavelmente à medida que a tecnologia evolui para uma certa escala. Neste mundo onde o código é igual à lei, se os problemas crônicos de fluxo de fundos ilícitos e vulnerabilidades de segurança não forem resolvidos, então a chamada "revolução financeira" só pode permanecer um jogo para poucos.

Nos anais dos negócios, qualquer indústria que se tornou mainstream passou pelas dores do caos ao estado de direito. Talvez este seja um processo longo e tedioso, mas como disse Zhou Yajin, a forma final de segurança é "invisível".

Somente quando a segurança se torna tão onipresente quanto o ar, mas ignorada por todos, esta fronteira digital outrora volátil poderá realmente completar sua civilização pioneira.

Você também pode gostar

5 minutos para transformar a IA no seu segundo cérebro

O mistério de 17 anos será desvendado: quem é Satoshi Nakamoto?

A Uniswap está presa em um dilema de inovação

Qual é o segredo da competitividade no setor bancário de criptomoedas?

O fluxo de stablecoins e os efeitos colaterais no mercado de câmbio

Após dois anos, o primeiro lote de licenças de stablecoin de Hong Kong finalmente emitido: HSBC, Standard Chartered são aprovados

A pessoa que ajudou o TAO a subir 90% foi a mesma que, sozinha, fez o preço despencar novamente hoje

Guia de 3 minutos para participar da oferta pública inicial (IPO) da SpaceX na Bitget

Como ganhar US$ 15.000 com USDT ocioso antes da temporada de altcoins de 2026

Você está se perguntando se a temporada das altcoins chegará em 2026? Fique por dentro das últimas novidades do mercado e descubra como transformar suas stablecoins ociosas, que estão à espera de serem investidas, em recompensas extras de até 15.000 USDT.

Você pode vencer o Joker Returns sem um grande volume de negociação? 5 Erros que Novos Jogadores Cometem na Temporada 2 do WEEX Joker Returns

Os pequenos traders podem vencer o WEEX Joker Returns 2026 sem um volume enorme? Sim, se você evitar esses 5 erros dispendiosos. Aprenda a maximizar os sorteios de cartas, usar os Jokers com sabedoria e transformar pequenos depósitos em 15.000 USDT em recompensas.

Será que a “Alt Season” vai acontecer em 2026? 5 dicas para identificar as próximas oportunidades de criptomoedas com potencial de valorização de 100 vezes

Será que a temporada das altcoins chegará em 2026? Descubra as 5 fases de rotação, os sinais precoces que os traders experientes observam e os principais setores de criptomoedas onde podem surgir as próximas oportunidades de altcoins com potencial de valorização de 100 vezes.

Temporada das Altcoins de 2026: 4 etapas para obter lucro (antes que a galera entre na onda do FOMO)

A Temporada das Altcoins de 2026 está começando — descubra as quatro etapas principais da rotação de capital (da ETH para a PEPE) e como se posicionar antes do pico. Descubra quais tokens vão liderar cada fase e não perca a recuperação.

Top 5 Criptomoedas para Comprar no 1º Trimestre de 2026: Uma Análise Profunda do ChatGPT

Explore as 5 principais criptomoedas para comprar no 1º trimestre de 2026, incluindo BTC, ETH, SOL, TAO e ONDO. Veja as previsões de preços, narrativas-chave e catalisadores institucionais que estão moldando o próximo movimento do mercado.

O mercado em baixa chegou, e os emissores de ETF de criptomoedas também estão se envolvendo

O homem mais rico teve uma discussão com seu antigo chefe

Bônus de Ganho Automático 2026: WEEX x Binance x Bybit x OKX x Kraken (apenas uma oferece bônus extra)

Auto Earn 2026: Binance? Bybit? Sem bônus adicional. Só o WEEX oferece +0,5% + 300% de APR por indicação. Por tempo limitado. Veja exatamente quanto mais você pode ganhar.

Auto Earn 2026: A WEEX oferece 0,5% a mais + 300% de bônus APR — mais do que Binance e Bybit?

A maioria das exchanges oferece Auto Earn, mas somente a WEEX adiciona um bônus extra de 0,5% no crescimento do saldo + 300% de recompensas de referência em 2026. Veja como a WEEX se compara à Binance, Bybit, OKX e Kraken — e por que você pode ganhar mais com um simples ajuste.