Як цифровий актив здійснює самозберігання? Перелік з 15 пунктів співзасновника OpenAI

Оригінальний заголовок: Як залишатися в цифровій безпеці в епоху Claude Mythos (використовуючи 15-кроковий список завдань Карпаті)

Оригінальний автор: Оле Леммен

Переклад: Пеггі, BlockBeats

Примітка редактора: Оскільки можливості штучного інтелекту починають наближатися до межі «універсального інструменту», змінюється і значення кібербезпеки. Це вже не просто питання захисту від хакерів, вірусів або витоків даних, а перетворюється на гру «асиметричних можливостей».

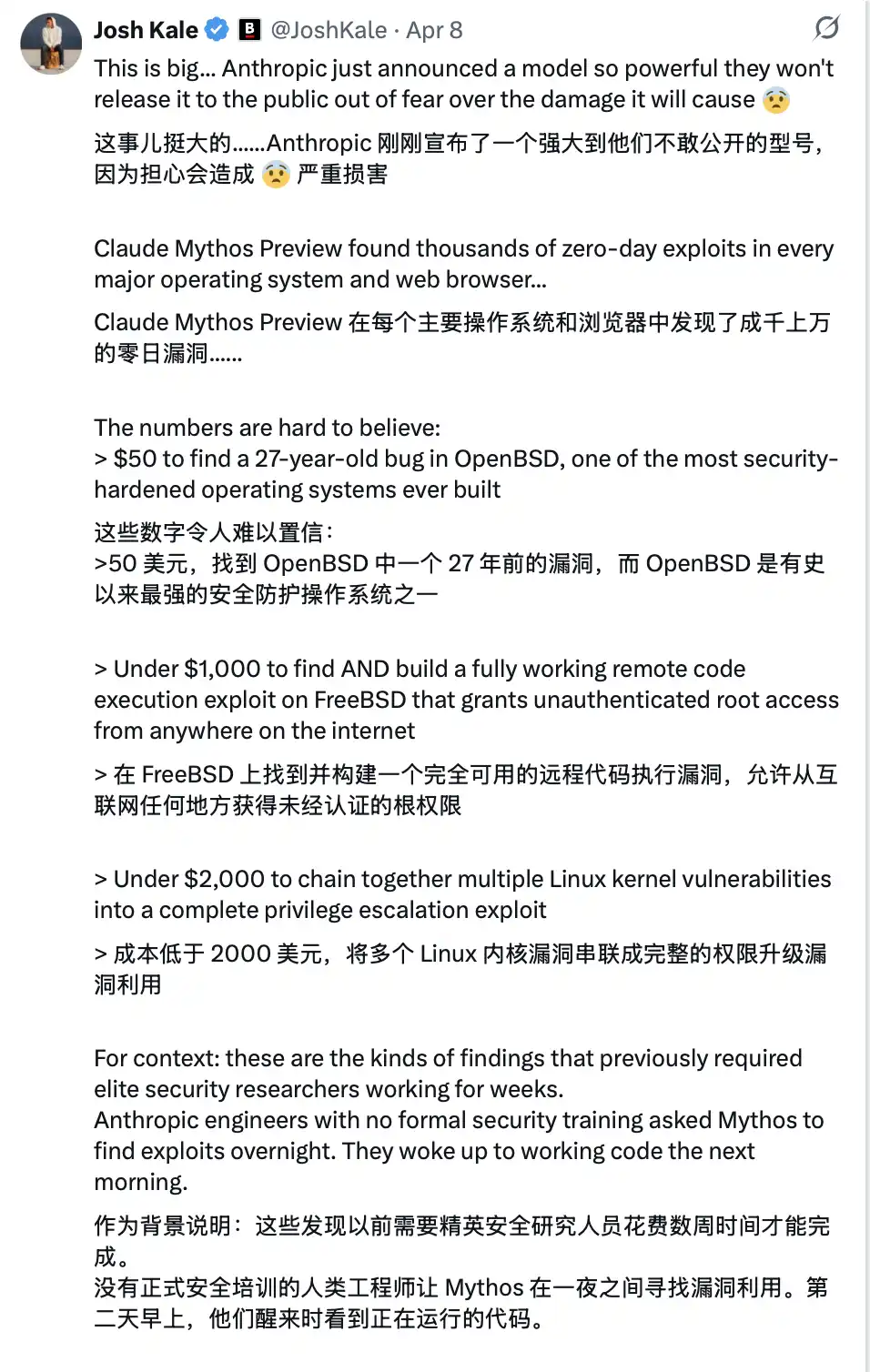

З появою Claude Mythos від Anthropic, який демонструє виявлення вразливостей на рівні експертів, мережеві атаки переходять на новий, більш прихований і автоматизований етап, а індивідуальна безпека переходить від «варіанту» до «необхідності». З одного боку, поріг атаки знижується, а з іншого – ефективність атаки експоненціально зростає. Це означає, що «пасивна безпека» стане дедалі менш стійкою.

У цьому контексті запропонований співзасновником OpenAI Андреєм Карпатієм список "цифрової гігієни" пропонує шлях дій. В епоху штучного інтелекту безпека більше не є лише "засобом після інциденту", а частиною "щоденної поведінки". Перевірка особи, ізоляція дозволів, мінімізація інформації та зміна звичок. Здається, що 15 простих кроків по суті відновлюють межу безпеки, яку звичайний користувач може контролювати.

Справжній ризик полягає не в тому, чи є ви мішенню атаки, а в тому, чи ви беззахисні, коли відбувається атака.

Ось оригінальний текст:

Що можна сказати з упевненістю, так це те, що коли йдеться про кібербезпеку, у вас більше немає можливості лінуватися.

Вчора компанія Anthropic випустила знаковий Mythos, що позначає точку неповернення.

Ця технологія ще не є публічною, але як тільки вона потрапить до рук зловмисників (що майже неминуче)... ви зіткнетеся з надзвичайно передовою кібератакою, і більшість людей зрозуміють, що стало занадто пізно, ще до того, як вони зрозуміють, що їх зламали.

Це схоже на "COVID-19 світу програмного забезпечення".

Ось чому відтепер ваша кібербезпека має бути надійною.

Керівництво з цифрової гігієни Карпатія

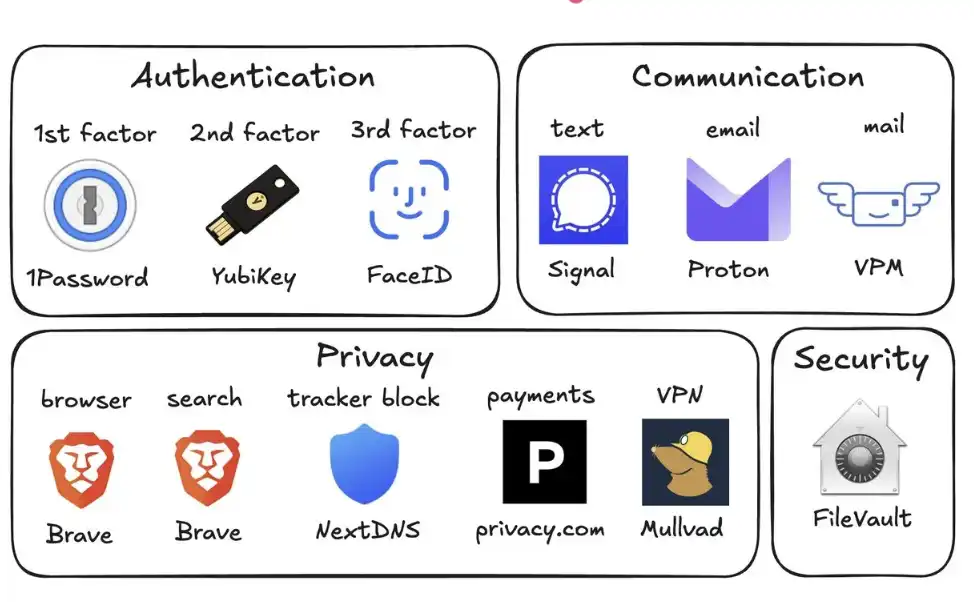

Минулого року Андре Карпаті (@karpathy, співзасновник OpenAI) склав "Керівництво з цифрової гігієни", систематично виклавши основні методи захисту себе в епоху штучного інтелекту.

Це одне з найцінніших вступних керівництв, з якими я коли-небудь стикався.

Ось усі заходи безпеки, які ви повинні вжити в цю епоху невизначеності:

1. Використовуйте менеджер паролів (наприклад, 1Password)

Створюйте унікальний випадковий пароль для кожного облікового запису, яким ви володієте. Коли служба піддається атаці, зловмисники часто використовують ці паролі для облікових записів для підбору паролів. Керування паролями може повністю зменшити цей ризик і навіть автоматично заповнювати, що на практиці швидше, ніж повторне використання паролів.

2. Налаштування апаратних ключів безпеки (наприклад, YubiKey)

Це фізичний пристрій, який служить другим фактором для входу в систему. Зловмисники повинні «мати фізичний ключ», щоб отримати доступ до вашого облікового запису. Натомість коди SMS легко вкрасти за допомогою атак SIM-swapping (коли хтось видає себе за вас оператору, щоб передати ваш номер на свій телефон).

Рекомендується придбати 2–3 ключі YubiKey і зберігати їх у різних місцях, щоб уникнути блокування облікових записів у разі втрати одного з них.

3. Увімкніть біометричну аутентифікацію скрізь

Наприклад, Face ID, розпізнавання відбитків пальців тощо повинні бути ввімкнені в менеджерах паролів, банківських додатках і критично важливих додатках. Це третій рівень автентифікації: "ви" самі. Ніхто не може вкрасти ваше обличчя з бази даних.

4. Ставтеся до запитань безпеки як до паролів

Запитання на кшталт "Як звуть вашу матір дівовим прізвищем?" можна знайти в мережі за 10 секунд. Ви повинні згенерувати випадкову відповідь і зберегти її у своєму менеджері паролів. Ніколи не надавайте реальну інформацію.

5. Увімкнути шифрування диска

На комп'ютерах Mac це називається FileVault; на Windows - BitLocker. Якщо ваш комп'ютер буде викрадений, шифрування гарантує, що все, що отримає злодій, це "цегла" замість усіх ваших даних. Для цього потрібно всього 2 хвилини, і це відбувається автоматично у фоновому режимі.

6. Зменшіть кількість пристроїв розумного будинку

Кожен "розумний пристрій" по суті є підключеним комп'ютером із мікрофоном. Вони постійно збирають дані, часто підключаються до Інтернету і часто піддаються атакам. Вашому монітору якості повітря розумного будинку не потрібно знати ваше точне місцезнаходження. Чим менше пристроїв, тим менше векторів атаки.

7. Використовуйте Signal для спілкування

Signal забезпечує наскрізне шифрування, що запобігає читанню вмісту будь-ким (включаючи саму платформу, вашого оператора, підслуховуючих). Звичайні SMS і навіть iMessage зберігають метадані (хто, коли, частота контактів). Увімкніть "Зникаючі повідомлення" (наприклад, 90 днів), щоб уникнути збереження історії як ризику.

8. Використовуйте браузери, орієнтовані на конфіденційність (наприклад, Brave)

Базується на Chromium, сумісний з розширеннями Chrome, пропонує майже ідентичний користувацький досвід.

9. Зміна пошукової системи за замовчуванням на Brave Search

Він має свій власний індекс (на відміну від DuckDuckGo, який покладається на Bing). Якщо результат пошуку незадовільний, ви можете додати "!g", щоб переключитися на Google. Платна версія, близько 3 доларів на місяць, варта того — ви стаєте клієнтом, а не "продуктом, який продається".

10. Використовуйте віртуальні кредитні картки (наприклад, Privacy.com)

Генеруйте унікальний номер картки для кожного продавця та встановлюйте ліміти витрат. Ви навіть можете вказати випадкові імена та адреси. Якщо продавець буде зламаний, буде виявлено лише одноразовий номер картки, а не ваша реальна фінансова особа.

11. Використовуйте віртуальну поштову адресу

Такі служби, як Virtual Post Mail, отримуватимуть вашу фізичну пошту, сканують вміст і дозволяють переглядати їх в Інтернеті.

Ви можете вирішити, які предмети викинути, а які переслати. Таким чином, вам не потрібно надавати свою реальну домашню адресу різним невідомим продавцям щоразу, коли ви здійснюєте покупки в Інтернеті.

12. Не натискайте на посилання в електронних листах

Адреси електронної пошти надзвичайно легко підробити. Завдяки штучному інтелекту сьогоднішні фішингові електронні листи майже неможливо відрізнити від справжніх. Замість того, щоб натискати на посилання, вручну введіть адресу веб-сайту та увійдіть у систему.

Одночасно вимкніть функцію автоматичного завантаження зображень у вашому електронному листі, оскільки вбудовані зображення часто використовуються для відстеження того, чи відкрили ви електронний лист.

13. Використовуйте VPN вибірково (наприклад, Mullvad)

VPN (віртуальна приватна мережа) може приховувати вашу IP-адресу (унікальний ідентифікатор вашого пристрою та місцезнаходження) від служб, до яких ви отримуєте доступ. Вона не повинна бути увімкнена весь час, але обов'язково використовуйте її під час роботи в громадському Wi-Fi або доступу до менш надійних служб.

14. Налаштування блокування реклами на рівні DNS (наприклад, NextDNS)

DNS можна розглядати як "телефонну книгу" пристрою для пошуку веб-сайтів. Блокування на цьому рівні означає, що реклама та трекери зупиняються ще до того, як вони завантажуються.

І це працює для всіх програм і браузерів на вашому пристрої.

15. Встановіть інструменти моніторингу мережі (наприклад, Little Snitch)

Він показує, які програми на вашому комп'ютері підключаються до Інтернету, скільки даних вони надсилають і куди прямують дані. Будь-яка програма з аномально високою частотою "дзвінків додому" повинна викликати попередження і, ймовірно, бути видаленою.

Наразі Mythos залишається виключно в руках сторони захисту проекту Glasswing (такої як Anthropic, Apple, Google тощо). Однак моделі з подібними можливостями незабаром потраплять до рук зловмисників (можливо, протягом 6 місяців або навіть раніше).

Ось чому зараз дуже важливо зміцнити свої оборонні загородження. Витративши 15 хвилин на виконання цих налаштувань, ви зможете уникнути багатьох серйозних проблем у майбутньому.

Будьте в безпеці, бажаю вам всього найкращого.

Вам також може сподобатися

Директор з управління продуктами Circle: Майбутнє міжланцюгової взаємодії: Створення стеку технологій взаємодії для інтернет-фінансових систем

Посібник з фан-токенів UCL 2026: Як торгувати криптовалютою «Ліга чемпіонів УЄФА» без комісій на WEEX

Відкрийте для себе фан-токенів UCL, таких як PSG, «Барселона» та «Манчестер Сіті». Дізнайтеся, як торгувати криптовалютою «Ліга чемпіонів УЄФА» без комісій та отримувати винагороди на WEEX.

WEEX Poker Party, 2-й сезон: Дізнайтеся, як отримати криптовалютні винагороди вже зараз!

Дізнайтеся, як працює 2-й сезон WEEX Poker Party (турнір «Joker Card»). Дізнайтеся про правила, систему підрахунку очок, винагороди та стратегії, щоб заробляти криптовалютні винагороди за допомогою гейміфікованої торгівлі.

Юй Вейвент: Стабільний розвиток відповідної екосистеми стейблкоїнів у Гонконзі

Після перемир’я в Тако війна з Іраном лише призупинилася

17-річна таємниця буде розгадана, хто такий Сатоші Накамото?

5 хвилин, щоб зробити ШІ вашим другим мозком

Uniswap потрапив у дилему інновацій

У чому полягає ключ до конкурентоспроможності у сфері криптобанкінгу?

Потік стейблкоїнів та побічні ефекти на валютному ринку

Після двох років Гонконг нарешті видав першу партію ліцензій на стейблкоїни: HSBC, Standard Chartered отримали ліцензії

Людина, яка допомогла TAO зрости на 90%, сьогодні в одиночку знову знизила ціну

3-хвилинний посібник з участі в IPO SpaceX на Bitget

Як заробити 15 000 доларів США з бездіяльним USDT перед сезоном альткоїнів 2026

Цікавитесь, чи настане сезон альткоїнів у 2026 році? Отримайте останнє оновлення ринку та дізнайтеся, як перетворити ваші бездіяльні стейблкоїни, що чекають на вхід, на додаткові винагороди до 15 000 USDT.

Чи можна виграти прибутки Джокера без великого обсягу торгів? 5 помилок нових гравців у другому сезоні серіалу «Джокер повертається» від WEEX

Чи можуть дрібні трейдери виграти WEEX Joker Returns 2026 без величезного обсягу? Так, якщо ви уникнете цих 5 дороговартісних помилок. Дізнайтеся, як максимізувати виплати карт, розумно використовувати джокери та перетворювати невеликі депозити на винагороди у розмірі 15 000 USDT.

Топ-5 криптовалют для покупки в 1 кварталі 2026 року: Детальний аналіз ChatGPT

Дізнайтеся про топ-5 криптовалют для покупки в 1 кварталі 2026 року, включаючи BTC, ETH, SOL, TAO та ONDO. Ознайомтеся з прогнозами цін, ключовими наративами та інституційними каталізаторами, що формують наступний рух ринку.

Сезон альткоїнів 2026: 4 етапи для отримання прибутку (перед тим, як натовп почне панічно купувати)

Сезон альткоїнів 2026 розпочинається — дізнайтеся про 4 ключові етапи обертання капіталу (від ETH до PEPE) і як позиціонуватися перед піком. Дізнайтеся, які токени очолять кожен етап і не пропустіть ралі.

Чи настане сезон альткоїнів у 2026 році? 5 порад, як знайти наступні можливості для криптовалют з 100-кратним зростанням

Чи настане сезон альткоїнів у 2026 році? Відкрийте для себе 5 етапів ротації, на які звертають увагу розумні трейдери, а також ключові сектори криптовалют, де можуть з'явитися наступні можливості для альткоїнів з 100-кратним зростанням.

Директор з управління продуктами Circle: Майбутнє міжланцюгової взаємодії: Створення стеку технологій взаємодії для інтернет-фінансових систем

Посібник з фан-токенів UCL 2026: Як торгувати криптовалютою «Ліга чемпіонів УЄФА» без комісій на WEEX

Відкрийте для себе фан-токенів UCL, таких як PSG, «Барселона» та «Манчестер Сіті». Дізнайтеся, як торгувати криптовалютою «Ліга чемпіонів УЄФА» без комісій та отримувати винагороди на WEEX.

WEEX Poker Party, 2-й сезон: Дізнайтеся, як отримати криптовалютні винагороди вже зараз!

Дізнайтеся, як працює 2-й сезон WEEX Poker Party (турнір «Joker Card»). Дізнайтеся про правила, систему підрахунку очок, винагороди та стратегії, щоб заробляти криптовалютні винагороди за допомогою гейміфікованої торгівлі.